Tip

Učite i vežbajte AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Učite i vežbajte GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Učite i vežbajte Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili pratite nas na Twitteru 🐦 @hacktricks_live.

- Podelite hakerske trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

Neke aplikacije ne vole sertifikate koje preuzima korisnik, tako da da bismo inspekciju web saobraćaja za neke aplikacije, zapravo moramo dekompilirati aplikaciju, dodati nekoliko stvari i ponovo je kompajlirati.

Automatski

Alat https://github.com/shroudedcode/apk-mitm će automatski napraviti potrebne izmene u aplikaciji kako bi počeo da hvata zahteve i takođe će onemogućiti pinovanje sertifikata (ako ga ima).

Ručno

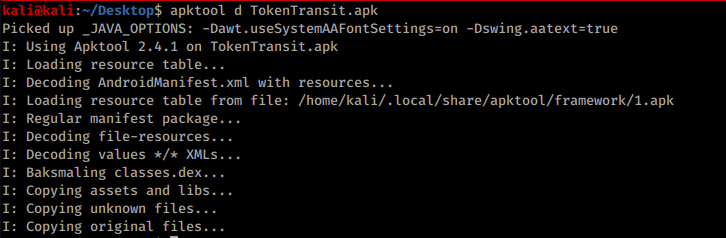

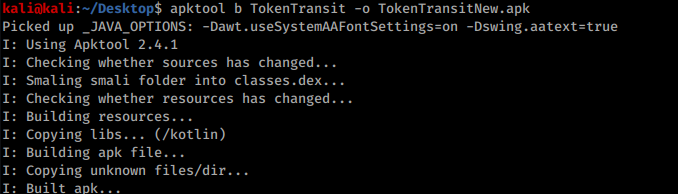

Prvo dekompiliramo aplikaciju: apktool d *file-name*.apk

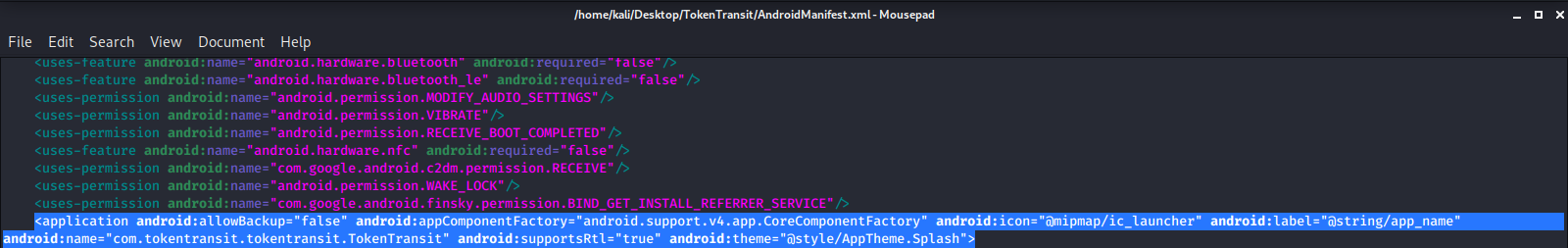

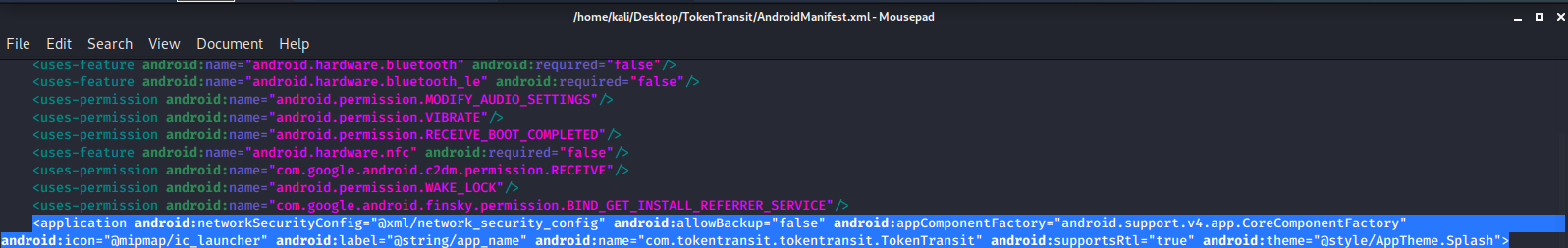

Zatim idemo u Manifest.xml datoteku i skrolujemo do <\application android> taga i dodajemo sledeću liniju ako već nije prisutna:

android:networkSecurityConfig="@xml/network_security_config"

Pre dodavanja:

Posle dodavanja:

Sada idite u res/xml folder i kreirajte/modifikujte datoteku pod imenom network_security_config.xml sa sledećim sadržajem:

<network-security-config>

<base-config>

<trust-anchors>

<!-- Trust preinstalled CAs -->

<certificates src="system" />

<!-- Additionally trust user added CAs -->

<certificates src="user" />

</trust-anchors>

</base-config>

</network-security-config>

Zatim sačuvajte datoteku i izađite iz svih direktorijuma, a zatim ponovo izgradite apk sa sledećom komandom: apktool b *folder-name/* -o *output-file.apk*

Na kraju, potrebno je samo da potpišete novu aplikaciju. Pročitajte ovaj deo stranice Smali - Decompiling/[Modifying]/Compiling da biste saznali kako da je potpišete.

Tip

Učite i vežbajte AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Učite i vežbajte GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Učite i vežbajte Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili pratite nas na Twitteru 🐦 @hacktricks_live.

- Podelite hakerske trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

HackTricks

HackTricks