FZ - NFC

Tip

Lernen & üben Sie AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Lernen & üben Sie Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Unterstützen Sie HackTricks

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.

Intro

Für Informationen über RFID und NFC siehe die folgende Seite:

Unterstützte NFC-Karten

Caution

Abgesehen von NFC-Karten unterstützt Flipper Zero andere Arten von Hochfrequenzkarten, wie mehrere Mifare Classic und Ultralight sowie NTAG.

Neue Arten von NFC-Karten werden zur Liste der unterstützten Karten hinzugefügt. Flipper Zero unterstützt die folgenden NFC-Karten Typ A (ISO 14443A):

- Bankkarten (EMV) — nur UID, SAK und ATQA lesen, ohne zu speichern.

- Unbekannte Karten — lesen (UID, SAK, ATQA) und eine UID emulieren.

Für NFC-Karten Typ B, Typ F und Typ V kann Flipper Zero eine UID lesen, ohne sie zu speichern.

NFC-Karten Typ A

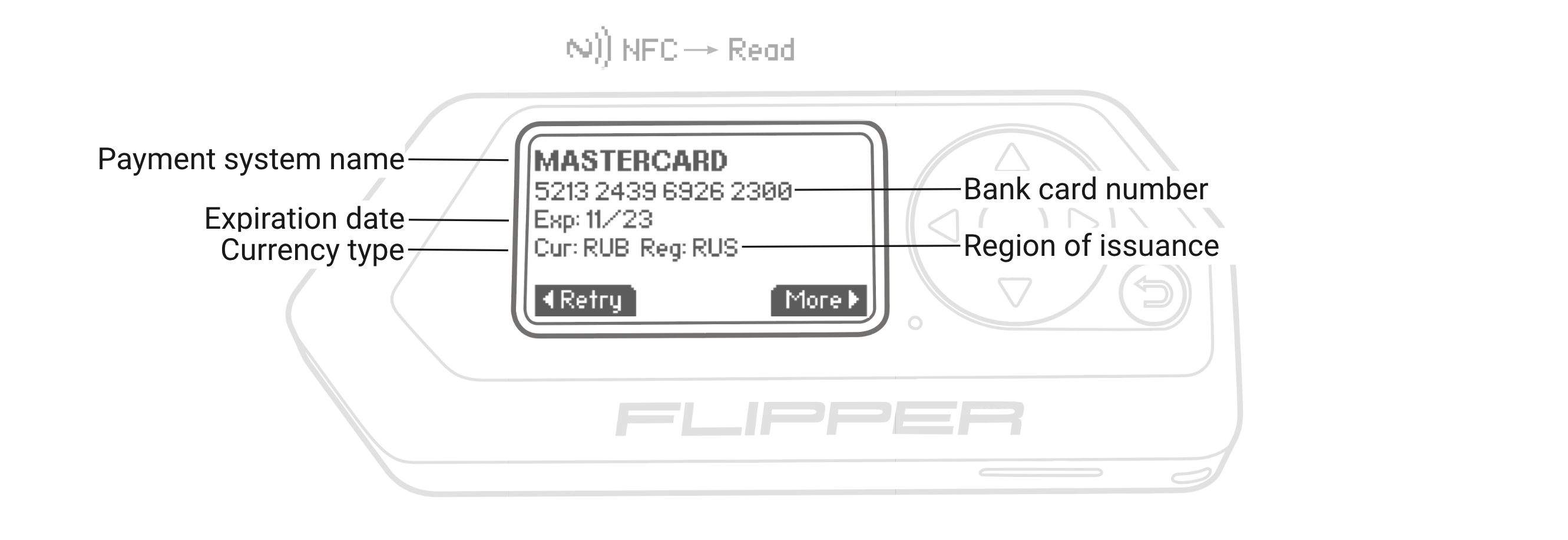

Bankkarte (EMV)

Flipper Zero kann nur eine UID, SAK, ATQA und gespeicherte Daten auf Bankkarten ohne Speicherung lesen.

Bankkarten-Lesebild: Für Bankkarten kann Flipper Zero Daten ohne Speicherung und Emulation nur lesen.

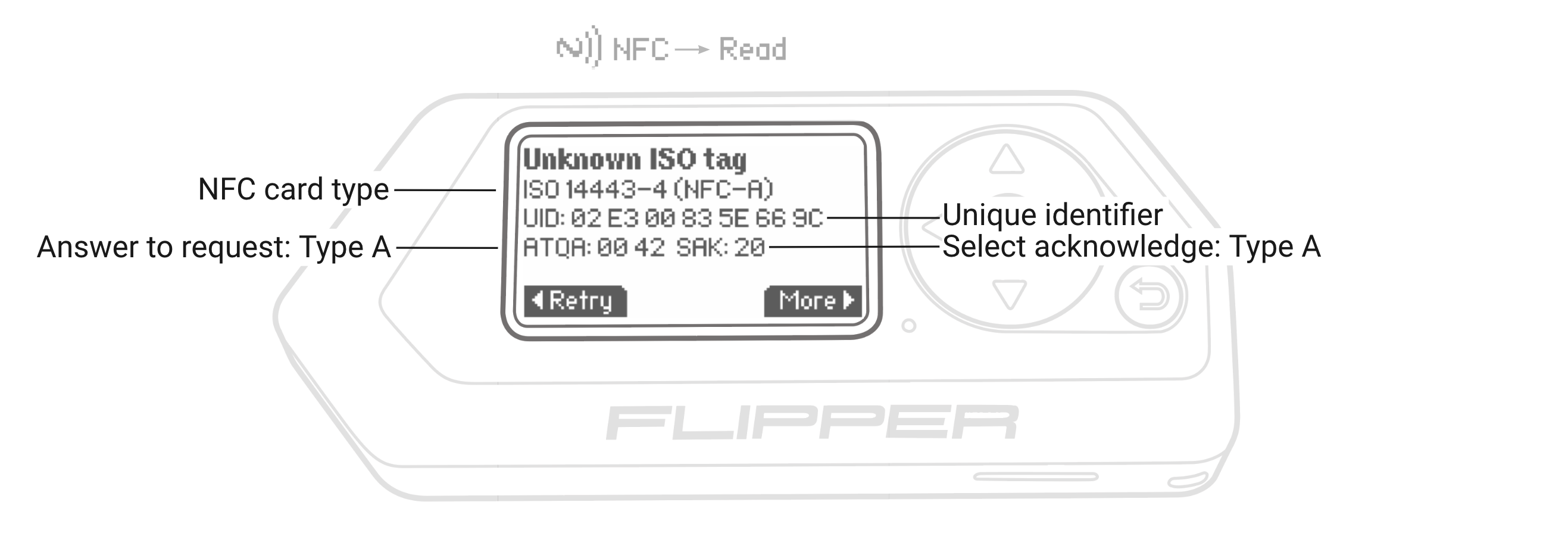

Unbekannte Karten

Wenn Flipper Zero nicht in der Lage ist, den Typ der NFC-Karte zu bestimmen, können nur eine UID, SAK und ATQA gelesen und gespeichert werden.

Unbekannte Karten-Lesebild: Für unbekannte NFC-Karten kann Flipper Zero nur eine UID emulieren.

NFC-Karten Typen B, F und V

Für NFC-Karten Typen B, F und V kann Flipper Zero nur eine UID lesen und anzeigen, ohne sie zu speichern.

Aktionen

Für eine Einführung in NFC lesen Sie diese Seite.

Lesen

Flipper Zero kann NFC-Karten lesen, versteht jedoch nicht alle Protokolle, die auf ISO 14443 basieren. Da UID ein Low-Level-Attribut ist, kann es vorkommen, dass UID bereits gelesen wurde, das High-Level-Datenübertragungsprotokoll jedoch noch unbekannt ist. Sie können UID mit Flipper für primitive Leser lesen, emulieren und manuell eingeben, die UID zur Autorisierung verwenden.

UID lesen VS Daten im Inneren lesen

.png)

Im Flipper kann das Lesen von 13,56 MHz-Tags in zwei Teile unterteilt werden:

- Low-Level-Lesen — liest nur die UID, SAK und ATQA. Flipper versucht, das High-Level-Protokoll basierend auf diesen Daten, die von der Karte gelesen wurden, zu erraten. Sie können sich dabei nicht zu 100 % sicher sein, da es sich nur um eine Annahme basierend auf bestimmten Faktoren handelt.

- High-Level-Lesen — liest die Daten aus dem Speicher der Karte unter Verwendung eines spezifischen High-Level-Protokolls. Das wäre das Lesen der Daten auf einem Mifare Ultralight, das Lesen der Sektoren von einem Mifare Classic oder das Lesen der Attribute der Karte von PayPass/Apple Pay.

Spezifisch lesen

Falls Flipper Zero nicht in der Lage ist, den Typ der Karte aus den Low-Level-Daten zu finden, können Sie in Extra Actions Spezifischen Kartentyp lesen auswählen und manuell den Typ der Karte angeben, die Sie lesen möchten.

EMV-Bankkarten (PayPass, payWave, Apple Pay, Google Pay)

Neben dem einfachen Lesen der UID können Sie viel mehr Daten von einer Bankkarte extrahieren. Es ist möglich, die vollständige Kartennummer (die 16 Ziffern auf der Vorderseite der Karte), Gültigkeitsdatum und in einigen Fällen sogar den Namen des Eigentümers zusammen mit einer Liste der letzten Transaktionen zu erhalten.

Allerdings können Sie den CVV auf diese Weise nicht lesen (die 3 Ziffern auf der Rückseite der Karte). Außerdem sind Bankkarten vor Replay-Angriffen geschützt, sodass das Kopieren mit Flipper und der anschließende Versuch, es zu emulieren, um für etwas zu bezahlen, nicht funktionieren wird.

Referenzen

Tip

Lernen & üben Sie AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Lernen & üben Sie Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Unterstützen Sie HackTricks

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.

HackTricks

HackTricks