Tip

Вивчайте та практикуйте AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Вивчайте та практикуйте Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на github.

Деякі програми не приймають сертифікати, завантажені користувачем, тому для аналізу веб-трафіку для деяких додатків нам насправді потрібно декомпілювати додаток, додати кілька речей і знову скомпілювати його.

Автоматичний

Інструмент https://github.com/shroudedcode/apk-mitm автоматично внесе необхідні зміни в додаток, щоб почати захоплювати запити, а також вимкне прив’язку сертифікатів (якщо така є).

Ручний

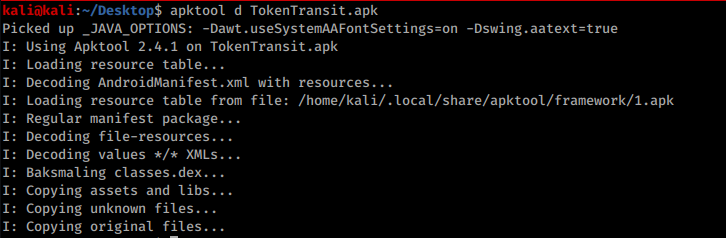

Спочатку ми декомпілюємо додаток: apktool d *file-name*.apk

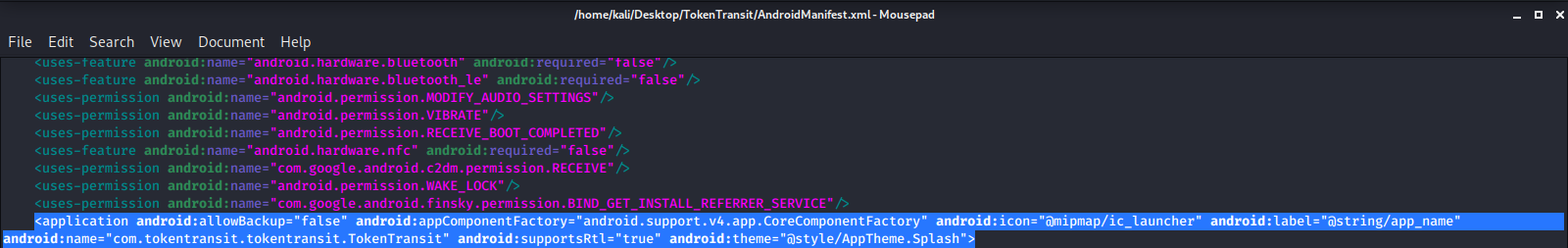

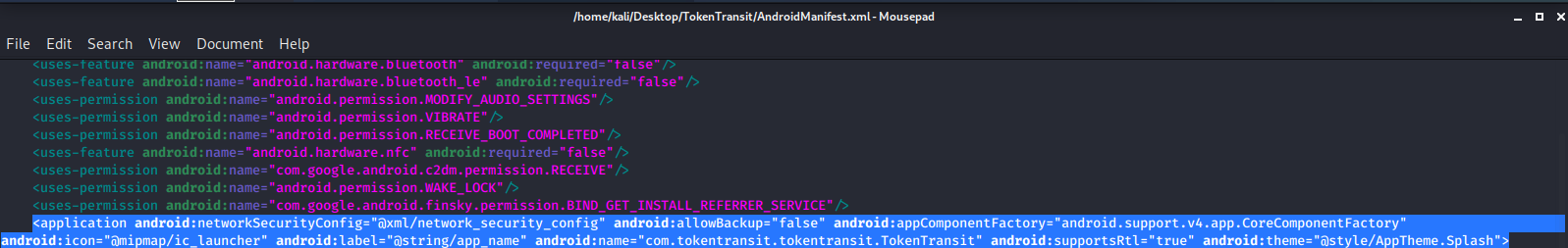

Потім ми відкриваємо файл Manifest.xml і прокручуємо до тегу <\application android>, і ми додамо наступний рядок, якщо його ще немає:

android:networkSecurityConfig="@xml/network_security_config"

Перед додаванням:

Після додавання:

Тепер перейдіть до папки res/xml і створіть/відредагуйте файл з назвою network_security_config.xml з наступним вмістом:

<network-security-config>

<base-config>

<trust-anchors>

<!-- Trust preinstalled CAs -->

<certificates src="system" />

<!-- Additionally trust user added CAs -->

<certificates src="user" />

</trust-anchors>

</base-config>

</network-security-config>

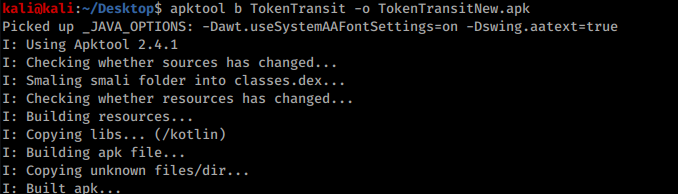

Потім збережіть файл і вийдіть з усіх директорій, а потім знову зберіть apk за допомогою наступної команди: apktool b *folder-name/* -o *output-file.apk*

Нарешті, вам просто потрібно підписати новий додаток. Прочитайте цей розділ сторінки Smali - Decompiling/[Modifying]/Compiling, щоб дізнатися, як його підписати.

Tip

Вивчайте та практикуйте AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Вивчайте та практикуйте Azure Hacking:

HackTricks Training Azure Red Team Expert (AzRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на github.

HackTricks

HackTricks