Diğer Web Hileleri

Tip

AWS Hacking’i öğrenin ve pratik yapın:

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking’i öğrenin ve pratik yapın:HackTricks Training GCP Red Team Expert (GRTE)

Azure Hacking’i öğrenin ve pratik yapın:

HackTricks Training Azure Red Team Expert (AzRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter’da bizi takip edin 🐦 @hacktricks_live.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.

Host başlığı

Birçok kez arka uç, bazı işlemleri gerçekleştirmek için Host başlığına güvenir. Örneğin, bu değeri şifre sıfırlama için kullanılacak alan adı olarak kullanabilir. Yani, şifrenizi sıfırlamak için bir bağlantı içeren bir e-posta aldığınızda, kullanılan alan adı Host başlığına koyduğunuz alandır. Ardından, diğer kullanıcıların şifre sıfırlama taleplerini yapabilir ve alan adını kontrolünüz altındaki bir alan adıyla değiştirerek şifre sıfırlama kodlarını çalabilirsiniz. WriteUp.

Warning

Kullanıcının şifre sıfırlama bağlantısına tıklamasını beklemenize gerek kalmadan token’ı alabileceğinizi unutmayın, çünkü belki de spam filtreleri veya diğer ara cihazlar/botlar bunu analiz etmek için tıklayacaktır.

Oturum boolean’ları

Bazen bazı doğrulamaları doğru bir şekilde tamamladığınızda arka uç, oturumunuza bir güvenlik niteliğine “True” değeriyle sadece bir boolean ekler. Ardından, farklı bir uç nokta bu kontrolü başarıyla geçip geçmediğinizi bilecektir.

Ancak, eğer kontrolü geçerseniz ve oturumunuza güvenlik niteliğinde “True” değeri verilirse, erişim izniniz olmaması gereken ancak aynı niteliğe bağlı olan diğer kaynaklara erişmeyi deneyebilirsiniz. WriteUp.

Kayıt işlevselliği

Zaten mevcut bir kullanıcı olarak kaydolmayı deneyin. Eşdeğer karakterler (nokta, çok sayıda boşluk ve Unicode) kullanmayı da deneyin.

E-postaları ele geçirme

Bir e-posta kaydedin, onaylamadan önce e-postayı değiştirin, ardından, yeni onay e-postası ilk kaydedilen e-postaya gönderilirse, herhangi bir e-postayı ele geçirebilirsiniz. Ya da ikinci e-postayı birincisini onaylayacak şekilde etkinleştirebilirseniz, herhangi bir hesabı da ele geçirebilirsiniz.

Atlassian kullanan şirketlerin İç Servis Masasına Erişim

https://yourcompanyname.atlassian.net/servicedesk/customer/user/login

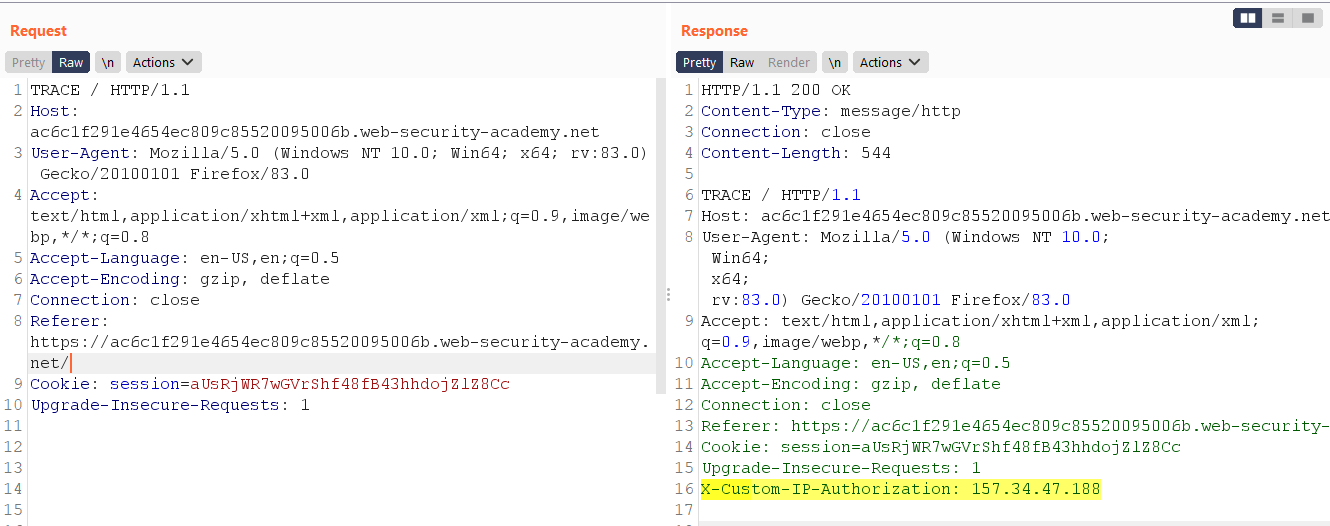

TRACE yöntemi

Geliştiriciler, üretim ortamında çeşitli hata ayıklama seçeneklerini devre dışı bırakmayı unutabilir. Örneğin, HTTP TRACE yöntemi tanısal amaçlar için tasarlanmıştır. Etkinleştirildiğinde, web sunucusu TRACE yöntemini kullanan isteklere, alınan tam isteği yanıt olarak yansıtarak yanıt verir. Bu davranış genellikle zararsızdır, ancak bazen, ters proxyler tarafından isteklere eklenebilecek dahili kimlik doğrulama başlıklarının adları gibi bilgi ifşasına yol açabilir.

Tip

AWS Hacking’i öğrenin ve pratik yapın:

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking’i öğrenin ve pratik yapın:HackTricks Training GCP Red Team Expert (GRTE)

Azure Hacking’i öğrenin ve pratik yapın:

HackTricks Training Azure Red Team Expert (AzRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter’da bizi takip edin 🐦 @hacktricks_live.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.

HackTricks

HackTricks