Other Web Tricks

Tip

AWSハッキングを学び、実践する:

HackTricks Training AWS Red Team Expert (ARTE)

GCPハッキングを学び、実践する:HackTricks Training GCP Red Team Expert (GRTE)

Azureハッキングを学び、実践する:

HackTricks Training Azure Red Team Expert (AzRTE)

HackTricksをサポートする

- サブスクリプションプランを確認してください!

- **💬 Discordグループまたはテレグラムグループに参加するか、Twitter 🐦 @hacktricks_liveをフォローしてください。

- HackTricksおよびHackTricks CloudのGitHubリポジトリにPRを提出してハッキングトリックを共有してください。

Host header

バックエンドは、いくつかのアクションを実行するためにHost headerを信頼することがあります。例えば、その値をパスワードリセットを送信するドメインとして使用することがあります。したがって、パスワードリセットのリンクを含むメールを受け取ったとき、使用されるドメインはHost headerに入力したものです。その後、他のユーザーのパスワードリセットを要求し、ドメインをあなたが制御するものに変更して、彼らのパスワードリセットコードを盗むことができます。WriteUp.

Warning

ユーザーがリセットパスワードリンクをクリックするのを待つ必要がない可能性があることに注意してください。おそらくスパムフィルターや他の中間デバイス/ボットがそれをクリックして分析するでしょう。

Session booleans

時々、いくつかの検証を正しく完了すると、バックエンドはセキュリティ属性に「True」という値のブール値を追加するだけです。その後、別のエンドポイントは、あなたがそのチェックを成功裏に通過したかどうかを知ることができます。

しかし、もしあなたがチェックを通過し、セキュリティ属性に「True」値が付与された場合、あなたは同じ属性に依存する他のリソースにアクセスしようとすることができますが、アクセスする権限はないはずです。WriteUp.

Register functionality

既存のユーザーとして登録を試みてください。また、同等の文字(ドット、たくさんのスペース、Unicode)を使用してみてください。

Takeover emails

メールを登録し、確認する前にメールを変更します。次に、新しい確認メールが最初に登録したメールに送信される場合、任意のメールを乗っ取ることができます。また、最初のメールを確認するために2番目のメールを有効にできる場合も、任意のアカウントを乗っ取ることができます。

Access Internal servicedesk of companies using atlassian

https://yourcompanyname.atlassian.net/servicedesk/customer/user/login

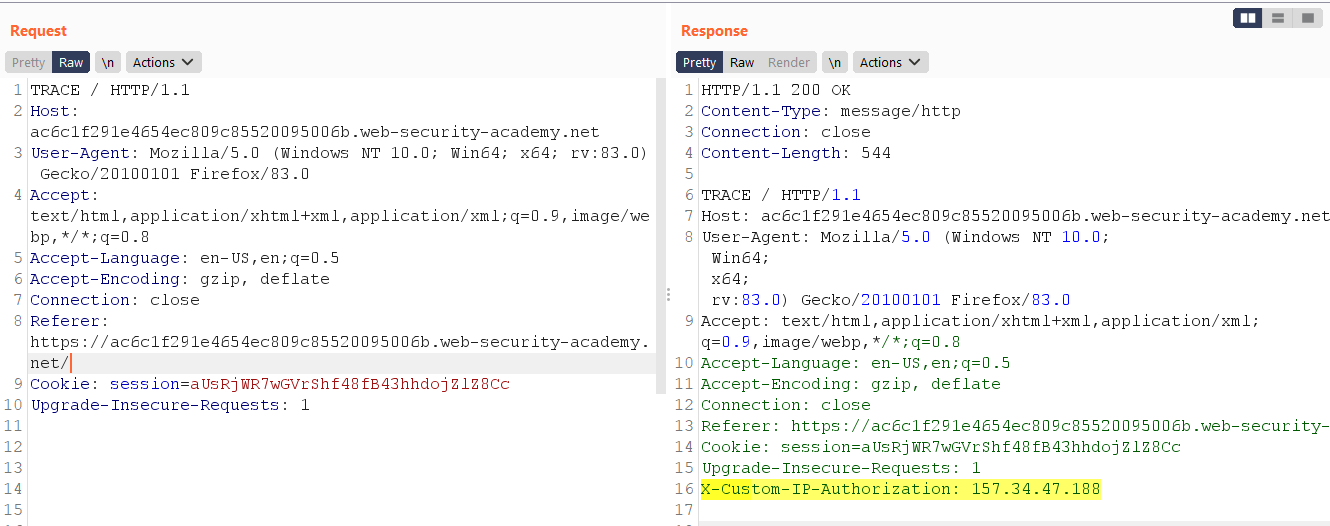

TRACE method

開発者は、プロダクション環境でさまざまなデバッグオプションを無効にするのを忘れることがあります。例えば、HTTP TRACEメソッドは診断目的で設計されています。これが有効になっている場合、ウェブサーバーはTRACEメソッドを使用したリクエストに対して、受信した正確なリクエストを応答にエコーします。この動作は通常無害ですが、時折、リバースプロキシによってリクエストに追加される内部認証ヘッダーの名前など、情報漏洩につながることがあります。

Tip

AWSハッキングを学び、実践する:

HackTricks Training AWS Red Team Expert (ARTE)

GCPハッキングを学び、実践する:HackTricks Training GCP Red Team Expert (GRTE)

Azureハッキングを学び、実践する:

HackTricks Training Azure Red Team Expert (AzRTE)

HackTricksをサポートする

- サブスクリプションプランを確認してください!

- **💬 Discordグループまたはテレグラムグループに参加するか、Twitter 🐦 @hacktricks_liveをフォローしてください。

- HackTricksおよびHackTricks CloudのGitHubリポジトリにPRを提出してハッキングトリックを共有してください。

HackTricks

HackTricks